相关题目

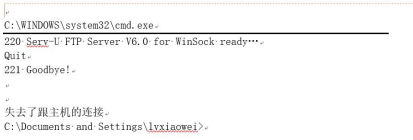

19.下图是安全测试人员连接某远程主机时的操作界面,请您仔细分析该图,下面分析推理正确的是()

18.Windows 操作系统的注册表运行命令是:

17.在 window 系统中用于显示本机各网络端口详细情况的命令是:

16.视窗操作系统( )从哪个版本开始引入安全中心的概念?

15.Windows NT 提供的分布式安全环境又被称为:

14.2008 年 1 月 2 日,美国发布第 54 号总统令,建立国家网络安全综合计划( )。CNCI 计划建立三道防线:第一道防线,减少漏洞和隐患,预防入侵;第二道防线,全面应对各类威胁;第三道防线,强化未来安全环境.从以上内容,我们可以看出以下哪种分析是正确的:

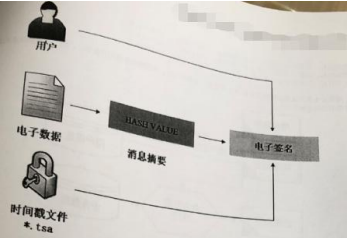

13.网络交易发达的今天,贸易双方可以通过签署电子合同来保障自己的合法权益。某中心推出电子签名服务,按照如图方式提供电子签名,不属于电子签名的基本特性的是()。

12.网络与信息安全应急预案是在分析网络与信息系统突发事件后果和应急能力的基础上,针对可能发生的重大网络与信息系统突发事件,预先制定的行动计划或应急对策。应急预案的实施需要各子系统相互与协调,下面应急响应工作流程图中,空白方框中从右到左依欠填入的是()。

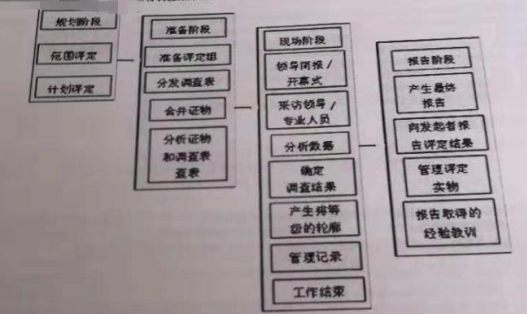

11.下图显示了 SSAM 的四个阶段和每个阶段工作内容。与之对应,()的目的是建立评估框架,并为现场阶段准备后勤方面的工作。()的目的是准备评估团队进行现场活动,并通过问卷进行数据的初步收集和分析。()主要是探索初步数据分析结果,以及为被评组织的专业人员提供与数据采集和证实过程的机会,小组对在此就三个阶段中采集到的所有数据进行()。并将调查结果呈送个发起者。

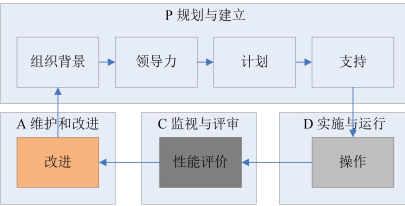

10.下图描绘了信息安全管理体系的 PDCA 模型其中,建立 ISMS 中,组织应根据业务、组织、位置、资产和技术等方面的特性,确定 ISMS 的范围和边界,包括对范围任何删减的详细说明和正当性理由。组织应根据业务、组织、位置、资产和技术等方面的特性,监视和评审 ISMS()。实施和运行 ISMS 中,组织应为管理信息安全风险识别适当的()、资源、职责和优选顺序,监视和评审 ISMS 中,组织应执行监视与评审规程和其他()。以迅速检测过程运行结果中的错误,迅速识别图的和得逞的安全违规和事件,使管理者能够确定分配给人员的安全活动或通过信息技术实施的安全活动是否按期望执行,通过使用指示器帮助检测安全事态并预防安全事件,确定解决安全违规的措施是否有效,保持和改进 ISMS 中,组织应经常进行 ISMS 改进,采取合适的纠正和(),从其他组织和组织自身的安全经验中()。