3.安全的运行环境是软件安全的基础,操作系统安全配置是确保运行环境安全必不可少的工作,某管理员对即将上线的 Windows 操作系统进行了以下四项安全部署工作,其中哪项设置不利于提高运行环境安全?

答案解析

解析:

相关题目

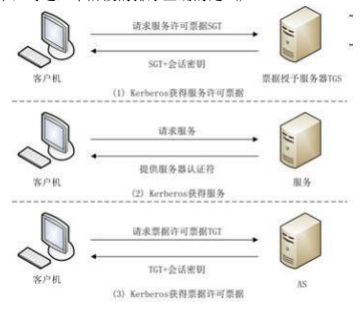

18.Kerberos协议是常用的集中访问控制协议,通过可信第三方的认证服务,减轻应用服务器的负担。Kerberos 的运行环境由密钥分发中心 ( ) 、应用服务器和客户端三个部分组成。其中,KDC 分为认证服务器 AS 和票据授权服务器 TGS 两部分。下图展示了 Kerberos 协议的三个阶段,分别为 (1) Kerberos获得服务许可票据, (2) Kerberos 获得服务, (3) Kerberos 获得票据许可票据。下列选项中,对这三个阶段的排序正确的是 () 。

17.某个新成立的互联网金融公司拥有 10 个与互联网直接连接的 IP 地址,但是该网络内有 15 台个人计算机,这些个人计算机不会同时开机并连接互联网。为解决公司员工的上网问题,公司决定将这 10 个互联网地址集中起来使用,当任意一台个人计算机开机并连接网络时,管理中心从这 10 个地址中任意取出一个尚未分配的 IP 地址分配给这个人的计算机。他关机时,管理中心将该地址收回,并重新设置为未分配。可见,只要同时打开的个人计算机数量少于或等于可供分配的 IP 地址,那么,每台个人计算机可以获取一个 IP 地址,并实现与互联网的连接。该公司使用的 IP 地址规划方式是 () 。

16.小张新购入了一台安装了Windows 操作系统的笔记本电脑。为了提升操作系统的安全性,小张在Windows 系统中的”本地安全策略”中,配置了四类安全策略:账号策略、本地策略、公钥策略和 IP 安全策略。那么该操作属于操作系统安全配置内容中的 () 。

15.小牛在对某公司的信息系统进行风险评估后,因考虑到该业务系统中部分涉及金融交易的功能模块风险太高,他建议该公司以放弃这个功能模块的方式来处理该风险。请问这种风险处置的方法是 () 。

14.小赵是某大学计算机科学与技术专业的毕业生,在前往一家大型企业应聘时,面试经理要求他给出该企业信息系统访问控制模型的设计思路。如果想要为一个存在大量用户的信息系统实现自主访问控制功能,在以下选项中,从时间和资源消耗的角度,下列选项中他应该采取的最合适的模型或方法是 () 。

13.《信息安全保障技术框架》 ( ) 是由 () 发布的。

12.数据库的安全很复杂,往往需要考虑多种安全策略,才可以更好地保护数据库的安全。以下关于数据库常用的安全策略理解不正确的是 () 。

11.从 Linux 内核 2.1 版开始,实现了基于权能的特权管理机制,实现了对超级用户的特权分割,打破了UNIX/LINUX 操作系统中超级用户/普通用户的概念,提高了操作系统的安全性。下列选项中,对特权管理机制的理解错误的是()。

10.终端访问控制器访问控制系统 ( ) 由 RFC1492 定义,标准的 TACACS 协议只认证用户是否可以登录系统, 目前已经很少使用,TACACS+协议由Cisco 公司提出,主要应用于Ciso 公司的产品中,运行与 TCP 协议之上。TACACS+协议分为 () 两个不同的过程

9.GB/T 22080-2008 《信息技术 安全技术 信息安全管理体系 要求》指出,建立信息安全管理体系应参照 PDCA 模型进行,即信息安全管理体系应包括建立 ISMS、实施和运行 ISMS、监视和评审 ISMS、保持和改进 ISMS 等过程,并在这些过程中应实施若干活动,请选出以下描述错误的选项 ()