11.从 Linux 内核 2.1 版开始,实现了基于权能的特权管理机制,实现了对超级用户的特权分割,打破了UNIX/LINUX 操作系统中超级用户/普通用户的概念,提高了操作系统的安全性。下列选项中,对特权管理机制的理解错误的是()。

答案解析

解析:

相关题目

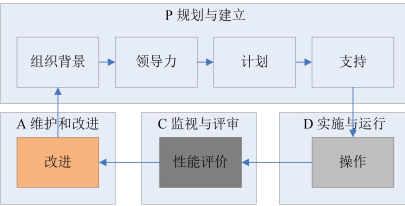

10.下图描绘了信息安全管理体系的 PDCA 模型其中,建立 ISMS 中,组织应根据业务、组织、位置、资产和技术等方面的特性,确定 ISMS 的范围和边界,包括对范围任何删减的详细说明和正当性理由。组织应根据业务、组织、位置、资产和技术等方面的特性,监视和评审 ISMS()。实施和运行 ISMS 中,组织应为管理信息安全风险识别适当的()、资源、职责和优选顺序,监视和评审 ISMS 中,组织应执行监视与评审规程和其他()。以迅速检测过程运行结果中的错误,迅速识别图的和得逞的安全违规和事件,使管理者能够确定分配给人员的安全活动或通过信息技术实施的安全活动是否按期望执行,通过使用指示器帮助检测安全事态并预防安全事件,确定解决安全违规的措施是否有效,保持和改进 ISMS 中,组织应经常进行 ISMS 改进,采取合适的纠正和(),从其他组织和组织自身的安全经验中()。

9.在 PDR 模型的基础上,发展成为了( )模型,即策略-保护-检测-响应。模型的核心是:所有的防护、检测、响应都是依据安全策略实施的。在 PPDR 模型中,策略指的是信息系统的安全策略,包括访问控制策略、加密通信策略、身份认证测录、备份恢复策略等。策略体系的建立包括安全策略的制定、()等;防护指的是通过部署和采用安全技术来提高网络的防护能力,如()、防火墙、入侵检测、加密技术、身份认证等技术;检测指的是利用信息安全检测工具,监视、分析、审计网络活动,了解判断网络系统的()。检测这一环节,使安全防护从被动防护演进到主动防御,是整个模型动态性的体现,主要方法包括;实时监控、检测、报警等;响应指的是在检测到安全漏洞和安全事件,通过及时的响应措施将网络系统的()调整到风险最低的状态,包括恢复系统功能和数据,启动备份系统等。启动备份系统等。其主要方法包括:关闭服务、跟踪、反击、消除影响等。

8.如下图所示,两份文件包含了不同的内容,却拥有相同的 SHA- 1 数字签名 a,这违背了安全的哈希函数()性质。

7.微软提出了 STRIDE 模型,其中 R 是 Repudiation(抵赖)的缩写,此项错误的是

6.关于源代码审核,描述正确的是

5.为增强 Web 应用程序的安全性,某软件开发经理决定加强 Web 软件安全开发培训,下面哪项内容不在考虑范围内

4.下列哪一些对信息安全漏洞的描述是错误的?

3.安全的运行环境是软件安全的基础,操作系统安全配置是确保运行环境安全必不可少的工作,某管理员对即将上线的 Windows 操作系统进行了以下四项安全部署工作,其中哪项设置不利于提高运行环境安全?

2.某公司系统管理员最近正在部署一台 Web 服务器,使用的操作系统是 windows,在进行日志安全管理设置时,系统管理员拟定四条日志安全策略给领导进行参考,其中能有效应对攻击者获得系统权限后对日志进行修改的策略是:

1.在 OSI 参考模型中有 7 个层次,提供了相应的安全服务来加强信息系统的安全性,以下哪一层提供了保密性、身份鉴别、数据完整性服务?