相关题目

27.一个信息管理系统通常会对用户进行分组并实施访问控制。例如,在一个学校的教务系统中,教师能够录入学生的考试成绩,学生只能查看自己的分数,而学校教务部门的管理人员能够对课程信息、学生的选课信息等内容进行修改。下列选项中,对访问控制的作用的理解错误的是 () 。

26.以下哪项制度或标准被作为我国的一项基础制度加以推行,并且有一定强制性,其实施的主要目标是有效地提高我国信息和信息系统安全建设的整体水平,重点保障基础信息网络和重要信息系统的安全。 ()

25.有关能力成熟度模型 ( ) ,错误的理解是 () 。

24.() 第二十三条规定存储、处理国家秘密的计算机信息系统 (以下简称涉密信息系统) 按照 () 实行分级保护。 () 应当按照国家保密标准配备保密设施、设备。 () 、设备应当与涉密信息系统同步规划、同步建设、同步运行 (三同步) 。涉密信息系统应当按照规定,经 () 后,方可投入使用。

23.随机进程名称是恶意代码迷惑管理员和系统安全检查人员的技术手段之一,以下对于随机进程名技术,描述正确的是 () 。

22.以下关于 Web 传输协议、服务端和客户端软件的安全问题说法不正确的是 () 。

21.老王是某政府信息中心主任。以下哪项项目是符合《保守国家秘密法》要求的 ()

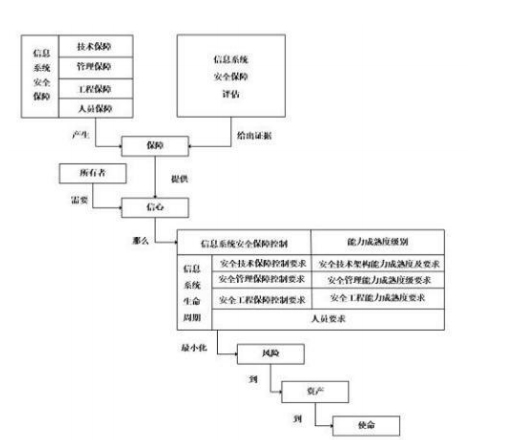

20.信息系统安全保障评估概念和关系如图所示。信息系统安全保障评估,就是在信息系统所处的运行环境中对信息系统安全保障的具体工作和活动进行客观的评估。通过信息系统安全保障评估所搜集的,向信息系统 的所有相关方提供信息系统的能够实现其安全保障策略,能够 将其所面临的风险降低到其可接受的程度的主观信心。信息系统安全保障评估的 评估对象是,信息系统不仅包含了仅讨论技术的信息技术系统,还 包括同信息系统所处的运行环境相关的人和管理等领域。信息系统安全保障是一 个动态持续的过程,涉及信息系统整个,因此信息系统安全保障的 评估也应该提供一种的信心。

19.PKI 的主要理论基础是 () 。

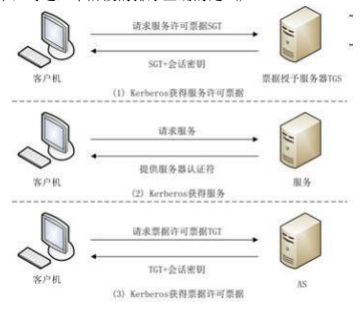

18.Kerberos协议是常用的集中访问控制协议,通过可信第三方的认证服务,减轻应用服务器的负担。Kerberos 的运行环境由密钥分发中心 ( ) 、应用服务器和客户端三个部分组成。其中,KDC 分为认证服务器 AS 和票据授权服务器 TGS 两部分。下图展示了 Kerberos 协议的三个阶段,分别为 (1) Kerberos获得服务许可票据, (2) Kerberos 获得服务, (3) Kerberos 获得票据许可票据。下列选项中,对这三个阶段的排序正确的是 () 。