单选题

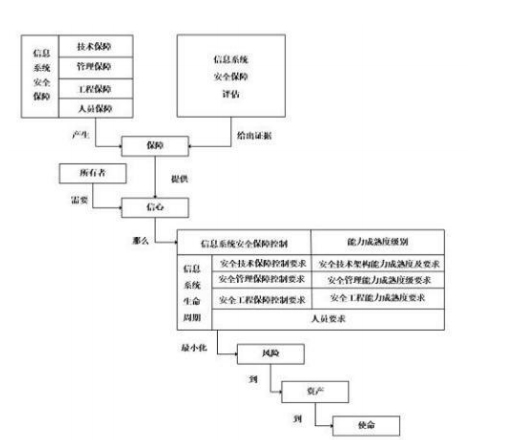

20.信息系统安全保障评估概念和关系如图所示。信息系统安全保障评估,就是在信息系统所处的运行环境中对信息系统安全保障的具体工作和活动进行客观的评估。通过信息系统安全保障评估所搜集的,向信息系统 的所有相关方提供信息系统的能够实现其安全保障策略,能够 将其所面临的风险降低到其可接受的程度的主观信心。信息系统安全保障评估的 评估对象是,信息系统不仅包含了仅讨论技术的信息技术系统,还 包括同信息系统所处的运行环境相关的人和管理等领域。信息系统安全保障是一 个动态持续的过程,涉及信息系统整个,因此信息系统安全保障的 评估也应该提供一种的信心。

20.信息系统安全保障评估概念和关系如图所示。信息系统安全保障评估,就是在信息系统所处的运行环境中对信息系统安全保障的具体工作和活动进行客观的评估。通过信息系统安全保障评估所搜集的,向信息系统 的所有相关方提供信息系统的能够实现其安全保障策略,能够 将其所面临的风险降低到其可接受的程度的主观信心。信息系统安全保障评估的 评估对象是,信息系统不仅包含了仅讨论技术的信息技术系统,还 包括同信息系统所处的运行环境相关的人和管理等领域。信息系统安全保障是一 个动态持续的过程,涉及信息系统整个,因此信息系统安全保障的 评估也应该提供一种的信心。

A

客观证据;安全保障工作;动态持续;信息系统;生命周期

B

安全保障工作;客观证据;信息系统;生命周期;动态持续

C

客观证据;安全保障工作;信息系统;生命周期;动态持续

D

客观证据;安全保障工作;生命周期;信息系统;动态持续

答案解析

正确答案:C

解析:

解析:P33 页。

题目纠错

相关题目

单选题

1.在 OSI 参考模型中有 7 个层次,提供了相应的安全服务来加强信息系统的安全性,以下哪一层提供了保密性、身份鉴别、数据完整性服务?

单选题

100.入侵防御系统( )是继入侵检测系统( )后发展期出来的一项新的安全技术,它与 IDS 有着许多不同点,请指出下列哪一项描述不符合 IPS 的特点?

单选题

99.某公司已有漏洞扫描和入侵检测系统( )产品,需要购买防火墙,以下做法应当优先考虑的是:

单选题

98.鉴别的基本途径有三种:所知、所有和个人特征,以下哪一项不是基于你所知道的:

单选题

97.下列对网络认证协议 Kerberos 描述正确的是:

单选题

96.下面哪一项不是虚拟专用网络( )协议标准:

单选题

95.以下场景描述了基于角色的访问控制模型( ):根据组织的业务要求或管理要求,在业务系统中设置若干岗位、职位或分工,管理员负责将权限(不同类别和级别的)分别赋予承担不同工作职责的用户。关于 RBAC 模型,下列说法错误的是:

单选题

94.主体 S 对客体 01 有读( )权限,对客体 02 有读( )、写( )、拥有( )权限,该访问控制实现方法是:

单选题

93.下列哪一种方法属于基于实体”所有”鉴别方法:

单选题

92.Alice 用 Bob 的密钥加密明文,将密文发送给 Bob。Bob 再用自己的私钥解密,恢复出明文。以下说法正确的是: