单选题

1.等级保护实施根据 - 《信息安全技术 信息系统安全等级保护实施指南》分为五大阶段; () 、总体规划、设计实施、() 和系统终止。但由于在开展等级保护试点工作时,大量信息系统已经建设完成,因此根据实际情况逐步形成了() 、备案、差距分析(也叫差距测评) 、建设整改、验收测评、定期复查为流程的() 工作流程。和《等级保护实施指南》中规定的针对() 的五大阶段略有差异。

A

运行维护;定级; 定级;等级保护;信息系统生命周期

B

定级;运行维护; 定级;等级保护;信息系统生命周期

C

定级运行维护;等级保护;定级; 信息系统生命周期

D

定级;信息系统生命周期;运行维护; 定级;等级保护

答案解析

正确答案:B

解析:

解析:P76 页以过程管理方法进行的系统管理。P177 页

题目纠错

相关题目

单选题

20.有关项目管理,错误的理解是:

单选题

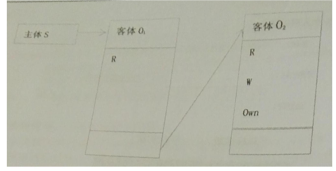

19.如图所示,主体 S 对客体 01 有读( )权限,对客体 02 有读( ) 、写( )权限。该图所示的访问控制实现方法是:()

单选题

18.以下关于 UDP 协议的说法,哪个是错误的?

单选题

17.传输控制协议( )是传输层协议,以下关于 TCP 协议的说法,哪个是正确的?

单选题

16.以下哪个拒绝服务攻击方式不是流量型拒绝服务攻击

单选题

15.通过向被攻击者发送大量的 ICMP 回应请求,消耗被攻击者的资源来进行响应,直至被攻击者再也无法处理有效的网络信息流时,这种攻击称之为:

单选题

14.以下哪个是恶意代码采用的隐藏技术:

单选题

13.下列关于计算机病毒感染能力的说法不正确的是:

单选题

12.安全专家在对某网站进行安全部署时,调整了 Apache 的运行权限,从 root 权限降低为 nobody 用户,以下操作的主要目的是:

单选题

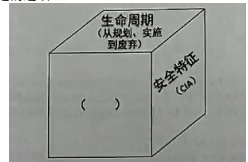

11.某学员在学习国家标准《信息系统安全保障评估框架第一部分:简介和一般模型》(GB/T 20274.1-2006)后,绘制了一张简化的信息系统安全保障模型图,如下所示。请为图中括号空白处选择合适的选项()