39.在信息系统中,访问控制是重要的安全功能之一。它的任务是在用户对系统资源提供最大限度共享的基础上,对用户的访问权限进行管理,防止对信息的非授权篡改和滥用。访问控制模型将实体划分为主体和客体两类,通过对主体身份的识别来限制其对客体的访问权限。下列选项中,对主体、客体和访问权限的描述中错误的是 () 。

答案解析

解析:

相关题目

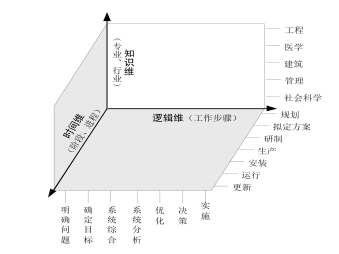

82.美国系统工程专家霍尔( )在 1969 年利用机构分析法提出著名的霍尔三维结构,使系统工程的工作阶段和步骤更为清晰明了,如图所示,霍尔三维结构是将系统工程整个活动过程分为前后紧密衔接的()阶段和()步骤,同时还考虑了为完全这些阶段和步骤所需要的各种()。这样,就形成了由()、()、和知识维所组成的三维空间结构。

81.在某网络机房建设项目中,在施工前,以下哪一项不属于监理需要审核的内容:

80.某公司拟建设面向内部员工的办公自动化系统和面向外部客户的营销系统,通过公开招标选择 M 公司为承建单位,并选择了 H 监理公司承担该项目的全程监理工作,目前,各个应用系统均已完成开发,M 公司已经提交了验收申请,监理公司需要对 A 公司提交的软件配置文件进行审查,在以下所提交的文档中,哪一项属于开发类文档:

79.以下哪一项不属于信息安全工程监理模型的组成部分:

78.为了保证系统日志可靠有效,以下哪一项不是日志必需具备的特征。

77.在进行应用系统的测试时,应尽可能避免使用包含个人隐私和其它敏感信息的实际生产系统中的数据,如果需要使用时,以下哪一项不是必须做的:

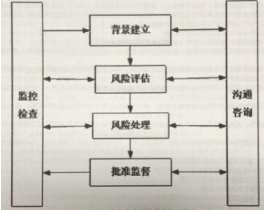

76.信息安全风险管理过程的模型如图所示。按照流程,请问,信息安全风险管理包括()六个方面的内容 。( ) 是信息安全风险管理的四个基本步骤,()则贯穿于这四个基本步骤中.;

75.小李是某公司系统规划师,某天他针对公司信息系统的现状,绘制了一张系统安全建设规划图,如下图所示。请问这个图形是依据下面哪个模型来绘制的( )

74.以下哪一项在防止数据介质被滥用时是不推荐使用的方法:

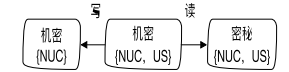

73.根据 Bell-LaPedula 模型安全策略,下图中写和读操作正确的是( )