相关题目

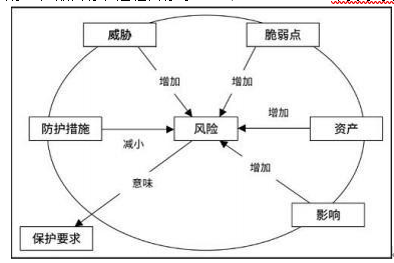

43.风险,在 GB/T 22081 中定义为事态的概率及其结果的组合。风险的目标可能有很多不同的方面,如财务、健康和人身安全目标、信息安全目标和环境目标等;目标也可能有不同的级别,如战略目标、组织目标、项目目标、产品目标和过程目标等。ISO/IEC 13335-1 中揭示了风险各要素关系模型,如图所示。请结合此图,怎么才能降低风险对组织产生的影响? ()

42.自主访问控制模型 ( ) 的访问控制关系可以用访问控制表 ( ) 来表示,该 ACL 利用在客体上附加一个主体明细表的方法来表示访问控制矩阵,通常使用由客体指向的链表来存储相关数据。下面选项中说法正确的是 () 。

41.某商贸公司信息安全管理员考虑到信息系统对业务影响越来越重要,计划编制本单位信息安全应急响应预案,在向主管领导写报告时,他列举了编制信息安全应急响应预案的好处和重要性,在他罗列的四条理由中,其中不适合作为理由的一条是 ()

40.根据《信息安全等级保护管理办法》、《关于开展信息安全等级保护测评体系建设试点工作的通知》 (公信安[2009]812 号) 、关于推动信息安全等级保护 () 建设和开展 () 工作的通知 (公信安[2010]303 号) 等文件,由公安部() 对等级保护测评机构管理,接受测评机构的申请、考核和定期 () ,对不具备能力的测评机构则 () 。

39.在信息系统中,访问控制是重要的安全功能之一。它的任务是在用户对系统资源提供最大限度共享的基础上,对用户的访问权限进行管理,防止对信息的非授权篡改和滥用。访问控制模型将实体划分为主体和客体两类,通过对主体身份的识别来限制其对客体的访问权限。下列选项中,对主体、客体和访问权限的描述中错误的是 () 。

38.若一个组织声称自己的 ISMS 符合 ISO/IEC 27001 或 GB/T22080 标准要求,其信息安全控制措施通常需要在符合性方面实施常规控制。符合性常规控制这一领域不包括以下哪项控制目标 ()

37.关于信息安全应急响应管理过程描述不正确的是 () 。

36.由于密码技术都依赖于密钥,因此密钥的安全管理是密码技术应用中非常重要的环节,下列关于密钥管理说法错误的是 () 。

35.信息安全组织的管理涉及内部组织和外部各方两个控制目标。为了实现对组织内部信息安全的有效管理,应该实施常规的控制措施,不包括哪些选项 ()

34.为保障信息系统的安全,某经营公众服务系统的公司准备并编制一份针对性的信息安全保障方案,并将编制任务交给了小王,为此,小王决定首先编制出一份信息安全需求描述报告。关于此项工作,下面说法错误的是 () 。