单选题

88.某攻击者想通过远程控制软件潜伏在某监控方的 UNIX 系统的计算机中,如果攻击者打算长时间地远程监控某服务器上的存储的敏感数据,必须要能够清除在监控方计算机中存在的系统日志。否则当监控方查看自己的系统日志的时候,就会发现被监控以及访向的痕迹。不属于清除痕迹的方法是()。

A

窃取 root 权限修改 wtmp/wtmpx、utmp/utmpx 和 lastlog 三个主要日志文件

B

采用干扰手段影响系统防火墙的审计功能

C

保留攻击时产生的临时文件

D

修改登录日志,伪造成功的登录日志,增加审计难度

答案解析

正确答案:C

解析:

解析:C 属于痕迹留存。

题目纠错

相关题目

单选题

33.软件安全保障的思想是在软件的全生命周期中贯彻风险管理的思想,在有限资源前提下实现软件安全最优防护,避免防范不足带来的直接损失,也需要关注过度防范造成的间接损失。在以下软件安全开发策略中,不符合软件安全保障思想的是:

单选题

32.小李去参加单位组织的信息安全培训后,他把自己对管理信息管理体系 ISMS 的理解画了一张图,但是他还存在一个空白处未填写,请帮他选择一个合适的选项()

单选题

31.根据《关于加强国家电子政务工程建设项目信息安全风险评估工作的通知》的规定,以下正确的是:

单选题

30.关于我国加强信息安全保障工作的总体要求,以下说法错误的是:()

单选题

29.信息系统安全保护等级为 3 级的系统,应当()年进行一次等级测评?

单选题

28.以下哪一项不属于常见的风险评估与管理工具():

单选题

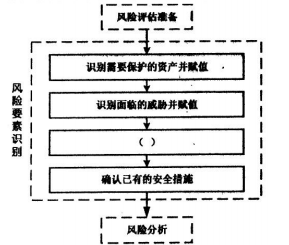

27.风险要素识别是风险评估实施过程中的一个重要步骤,小李将风险要素识别的主要过程使用图形来表示,如下图所示,请为图中空白框处选择一个最合适的选项()。

单选题

26.以下关于”最小特权”安全管理原则理解正确的是:

单选题

25.在信息系统设计阶段,”安全产品选择”处于风险管理过程的哪个阶段?

单选题

24.信息系统的业务特性应该从哪里获取?