相关题目

94.某单位在进行内部安全评估时,安全员小张使用了单位采购的漏洞扫描软件进行单位内的信息系统漏洞扫描。漏洞扫描报告的结论为信息系统基本不存在明显的安全漏洞,然而此报告在内部审计时被质疑,原因在于小张使用的漏洞扫描软件采购于三年前,服务已经过期,漏洞库是半年前最后一次更新的。关于内部审计人员对这份报告的说法正确的是 ()

93.目前应用面临的威胁越来越多,越来越难发现。对应用系统潜在的威胁目前还没有统一的分类,但小赵认为同事小李从对应用系统的攻击手段角度出发所列出的四项例子中有一项不对,请问是下面哪一项 ()

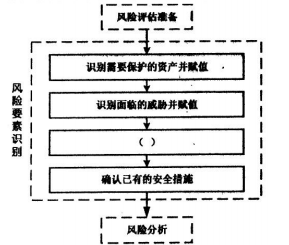

92.信息安全管理体系 ISMS 是建立和维持信息安全管理体系的 () ,标准要求组织通过确定信息安全管理系统范围、制定 () 、明确定管理职责、以风险评估为基础选择控制目标与控制方式等活动建立信息安全管理体系;体系一旦建立组织并保持一个文件化的信息安全 () ,其中应 阐述被保护的资产、组织管理的方法、组织风险管理的方法、控制目标及控制方式和需要的()

91.以下哪个组织所属的行业的信息系统不属于关键信息基础设施?

90.小牛在对某公司的信息系统进行风险评估后,因考虑到该业务系统中部分涉及金融交易的功能模块风险太高,他建议该公司以放弃这个功能模块的方式来处理风险,请问这种风险处置的方法是 ()

89.某软件公司准备提高其开发软件的安全性,在公司内部发起了有关软件开发生命周期的讨论,在下面的发言观点中,正确的是 ()

88.某攻击者想通过远程控制软件潜伏在某监控方的 UNIX 系统的计算机中,如果攻击者打算长时间地远程监控某服务器上的存储的敏感数据,必须要能够清除在监控方计算机中存在的系统日志。否则当监控方查看自己的系统日志的时候,就会发现被监控以及访向的痕迹。不属于清除痕迹的方法是()。

87.在 Linux 系统中,下列哪项内容不包含在/etc/passwd 文件中 ()

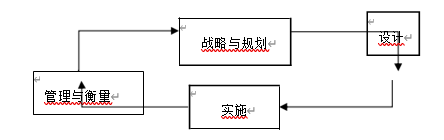

86.从 SABSA 的发展过程,可以看出整个 SABSA 在安全架构中的生命周期(如下图所示) ,在此 SABSA 生命周期中,前两个阶段的过程被归类为所谓的 ( ) ,其次是 ( ) ,它包含了建筑设计中的 ( ) 、物理设计、组件设计和服务管理设计,再者就是 ( ) ,紧随其后的则是 ( )战略与规划管理与衡量实施

85.某政府机构委托开发商开发了一个 OA 系统。其中公交分发功能使用了FTP 协议,该系统运行过程中被攻击者通过 FTP 对 OA 系统中的脚本文件进行了篡改,安全专家提出使用Http 下载代替 FTP 功能以解决以上问题,该安全问题的产生主要是在哪个阶段产生的()