相关题目

4、访问控制是对用户或用户访问本地或网络上的域资源进行法令一种机制。在Windows2000以后的操作系统版本中,访问控制是一种双重机制,它对用户的授权基于用户权限和对象许可,通常使用ACL、访问令牌和授权管理器来实现访问控制功能。以下选项中,对windows操作系统访问控制实现方法的理解错误的是()@( )

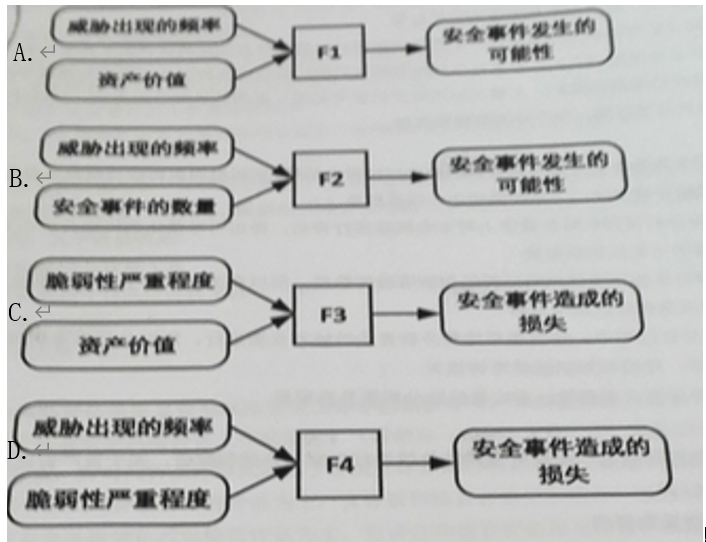

3、小陈自学了风评的相关国家准则后,将风险的公式用图形来表示,下面F1,F2,F3,F4分别代表某种计算函数,四张图中,那个计算关系正确()@( )

2、某单位在实施信息安全风险评估后,形成了若干文档,下面()中的文档不应属于风险评估中“风险评估准备”阶段输出的文档。@( )

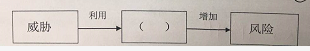

1、根据信息安全风险要素之间的关系,下图中空白处应该填写( )

84.张三将微信个人头像换成微信群中某好友头像,并将昵称改为该好友的昵称,然后向该好友的其他好友发送一些欺骗消息。该攻击行为属于以下哪类攻击?

83.以下哪个不是导致地址解析协议【ARP】欺骗的根源之一?

82.账号锁定策略中对超过一定次数的错误登录账号进行锁定是为了对抗以下哪种攻击?

81.下列哪一些对信息安全漏洞的描述是错误的?

80.在数据库安全性控制中,授权的数据对象 ,授权子系统就越灵活?

79.安全的运行环境是软件安全的基础,操作系统安全配置是确保运行环境安全必不可少的工作,某管理员对即将上线的Windows操作系统进行了以下四项安全部署工作,其中哪项设置不利于提高运行环境安全?