65./etc/peddwd文件是UNIX/Linux安全的关键是文件之一,该文件用于用户登录时校验用户的登录名、加密的口令数据项、用户ID【UID】、默认的用户分组ID【GID】、用户信息、用户登录目录以及登录后使用的shell程序。某黑客设法窃取了银行账户管理系统的passwd文件后,发现每个用户的加密口令数据项都是显示为“X”,下列选项中,对此现象的解释正确的是()

答案解析

解析:

相关知识点:

窃取passwd文件加密项为X原因

相关题目

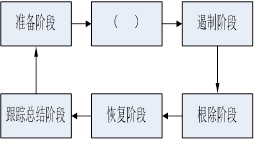

18、为了能够合理、有序地处理安全事件,应事件制定出事件应急响应方法和过程,有助于一个组织在事件发生时阻止混乱的发生或是在混乱状态中迅速恢复控制,将损失和负面影响降至最低。PDCERF方法论是一种防范使用的方法,其将应急响应分成六个阶段,如下图所示,请为图中括号空白处选择合适的内容()@( )

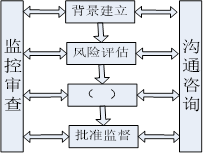

17、我国标准《信息安全风险管理指南》【GB/Z24364】给出了信息安全风险管理的内容和过程,可以用下图来表示。图中空白处应该填写()@( )

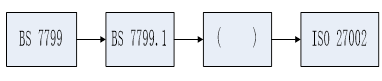

16、ISO27002【Information technology-Security techniques0Codeofpratice for inforeation security managcacnt】是重要的信息安全管理标准之一,下图是关于其演进变化示意图,图中括号空白处应填写()@( )

15、ISO9001-2000标准在制定、实施质量管理体系以及改进其有效性时采用过程方法,通过满足顾客要求增进顾客满意。下图是关于过程方法的示意图,图中括号空白处应填写()@( )

14、根据Bell-LaPedula模型安全策略,下图中写和读操作正确的是()@( )

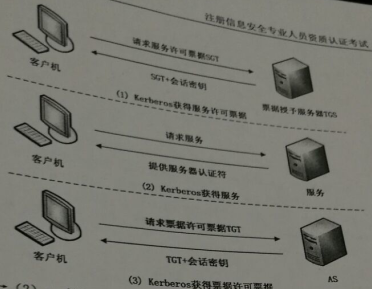

13、Kerberos协议是常用的集中访问控制协议,通过可信第三方的认证服务,减轻应用服务器的负担,Kerberos的动行环境由密钥分发中心【KDC】、应用服务器和客户端三个部分组成,其中,KDC分为认证服务器AS和篡改授权服务器TGS两部分,下图展示了Kerberos协议的三个阶段,分别 为【I】Kerberos获得服务许可票据,【2】Kerberos获得服务,【3】Kerberos获得票据许可票据,下列选项中,对这三个阶段的排序正确的是()@( )

12、实体身份鉴别的方法多种多样,且随着技术的进步,鉴别方法的强度不断提高,常见的方法有指令鉴别、令牌鉴别、指纹鉴别等。如图,小王作为合法用户使用自己的账户进行支付、转账等操作。这说法属于下列选项中的()@( )

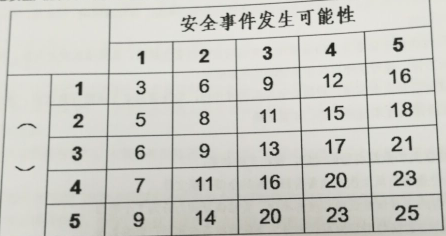

11、风险分析师风险评估工作的一个重要内容,GB/T 20984-2007在资料性附录中给出了一种矩阵法来计算信息安全风险大小,如下图所示,图中括号应填那个?()@( )

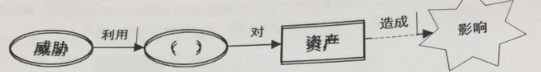

10、陈工学习了信息安全风险的有关知识,了解到信息安全风险的构成过程,有五个方面:起源、方式、途径、受体和后果,他画了下面这张图来描述信息安全风险的构成过程,图中空白处应填写?()@( )

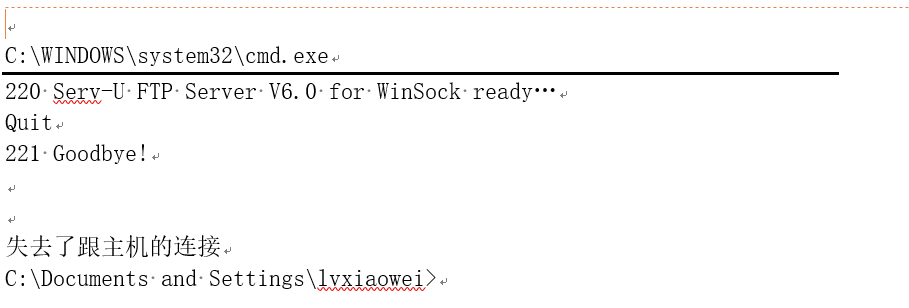

9、下图是安全测试人员连接某远程主机时的操作界面,请您仔细分析该图,下面分析推理正确的是()@( )