相关题目

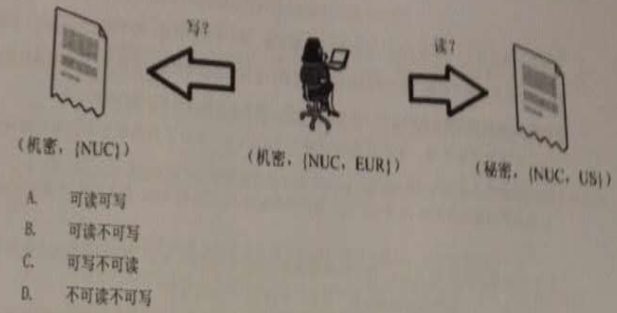

32、根据Bell-Lapadula模型安全策略,下图中写和读操作正确的是:()@( )

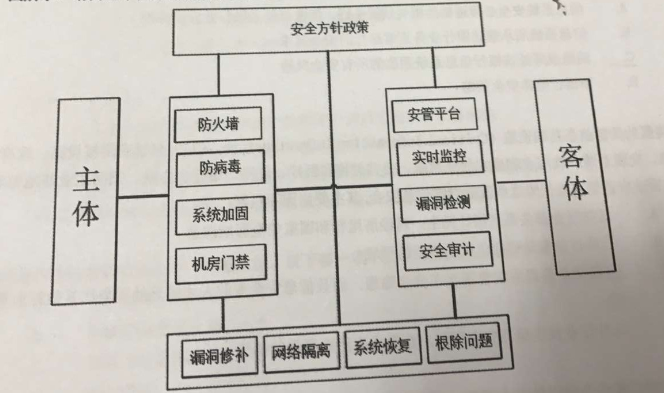

31、小李是某公司系统规划师,某天他针对公司信息系统的现状,绘制了一张系统安全建设规划图,如下图所示。请问这个图形是依据下面哪个模型来绘制的()@( )

30、某用户通过账号,密码和验证码成功登陆某银行的个人网银系统,此过程属于以下哪一类:()@( )

29、如下图所示,Alice 用 Bob 的密钥加密明文,将密文发送给 Bob,Bob 再用自己的私钥解密,恢复出明文以下说法正确的是:()@( )

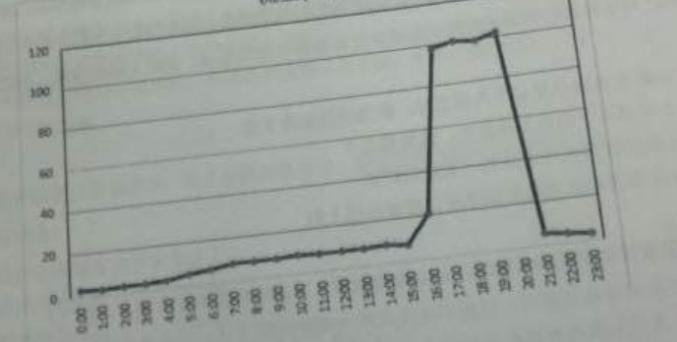

28、下图是某单位对其主网站一天流量的监测图,如果该网站当天17:00到20:00之间受到攻击,则从图中数据分析,这种攻击可能属于下面什么攻击。()@( )

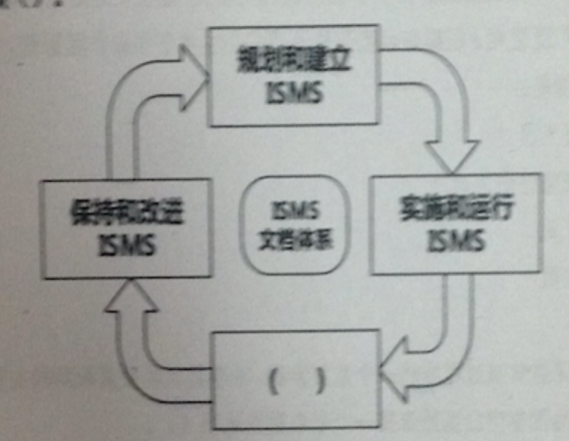

27、小李去参加单位组织的信息安全培训后,他把自己对管理信息管理体系ISMS的理解画了一张图,但是他还存在一个空白处未填写,请帮他选择一个合适的选项()@( )

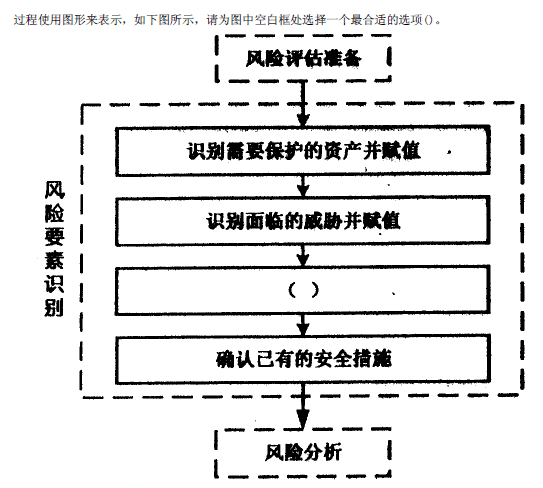

26、风险要素识别是风险评估实施过程中的一个重要步骤,小李将风险要素识别的主要过程使用图形来表示,如下图所示,请为图中空白框处选择一个最合适的选项()。@( )

25、如图所示,主体 S 对客体 01 有读【R】权限,对客体 02 有读【R】 、写【W】权限。该图所示的访问控制实现方法是: ()@( )

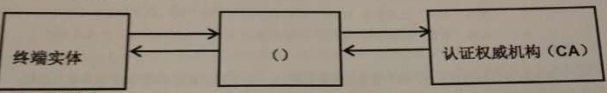

24、公钥基础设施,引入数字证书的概念,用来表示用户的身份,下图简要的描述了终端实体【用户】,从认证权威机构CA申请、撤销和更新数字证书的流程,请为中间框空白处选择合适的选项()@( )

23、为了能够合理、有序地处理安全事件,应事件制定出事件应急响应方法和过程,有助于一个组织在事件发生时阻止混乱的发生或是在混乱状态中迅速恢复控制,将损失和负面影响降至最低。PDCERF方法论是一种防范使用的方法,其将应急响应分成六个阶段,如下图所示,请为图中括号空白处选择合适的内容()@( )