相关题目

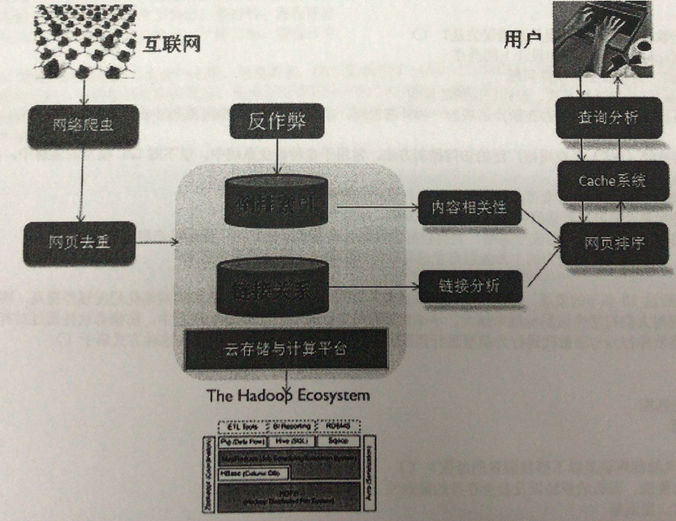

9、 随着互联网的迅猛发展、WEB信息的增加,用户要在信息海洋里查找自己所需的信息,就象大海捞针一样, 搜索引擎技术恰好解决了这一难题。以下关于搜索引擎技术特点的描述中错误的是() @( )

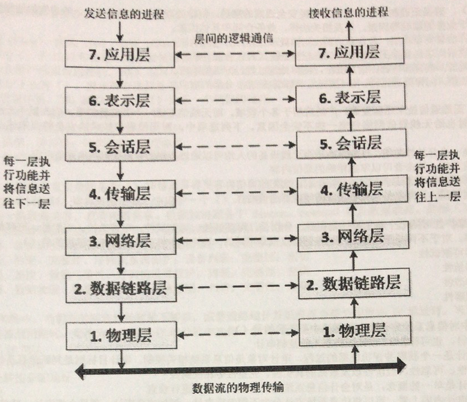

8、 OSI模型把网络通信工作分为七层,如图所示,0SI模型的每一层只与相邻的上下两层直接通信,当发送进程需要发送信息时,它把数据交给应用层。应用层对数据进行加工处理后,传给表示层。再经过一次加工后,数据被到会话层,这一过程一直继续到物理层接收数据后进行实际的传输,每一次的加工又称为数据封装。其中IP层对应OSI模型中的那一层()@ ( )

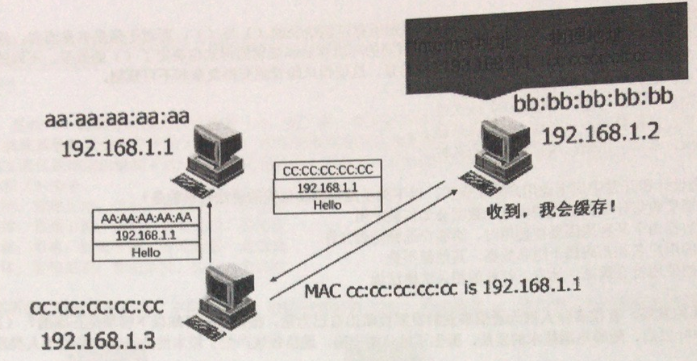

7、攻击者通过向网络或目标主机发送伪造的ARP应答报文,修改目标计算机上ARP缓存,形成一个错误的IP地址<->MAC地址映射,这个错误的映射在目标主机在需要发送数据时封装错误的MAC地址。欺骗攻击过程如下图所示,其属于欺骗攻击中的哪一种欺骗攻击的过程()@( )

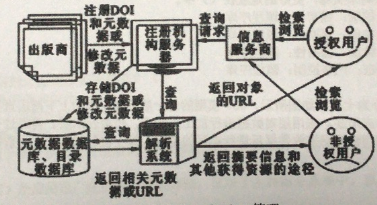

6、随着人们信息安全意识的不断增强,版权保护也受到越来越多的关注。在版权保护方面国内外使用较为广泛的是数字对象标识符DOI 【Digital Object Identifier】系统,它是由非贏利性组织国际DOI基金会IDF 【International DOI Foundation】研究设计的,在数字环境下标识知识产权对象的一种开放性系统。DOI系统工作流程如图所示,则下面对于DOI系统认识正确的是()@( )

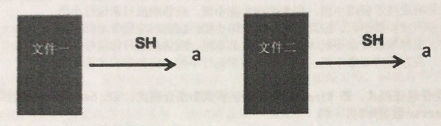

5、如下图所示,两份文件包含了不同的内容,却拥有相同的SHA- 1 数字签名a,这违背了安全的哈希函数()性质。@

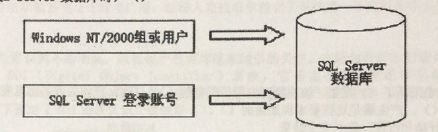

4、 SQL Server 支持两种身份验证模式,即Windows 身份验证模式和混合模式。SQL Server 的混全模式是指:当网络用户尝试接到SQL Server数据库时,()@

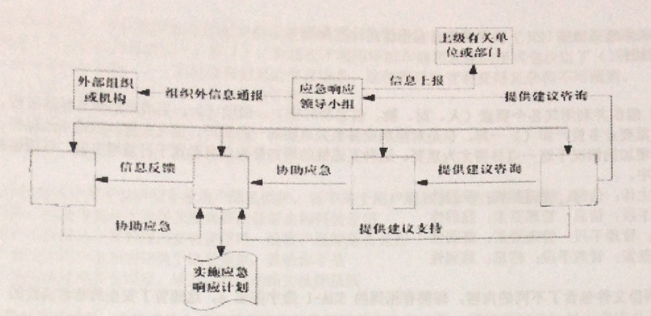

3、 网络与信息安全应急预案是在分析网络与信息系统突发事件后果和应急能力的基础上,针对可能发生的重大网络与信息系统突发事件,预先制定的行动计划或应急对策。应急预案的实施需要各子系统相互与协调,下面应急响应工作流程图中,空白方框中从右到左依欠填入的是()。@

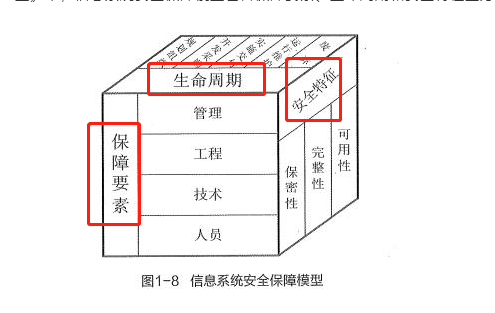

2、 在国家标准GB/T2024.1-2006《信息安全技术信息系统安全保障评估框架第一部分:简介和一般模型》中,信息系统安全保障模型包含哪几个方面()。.@

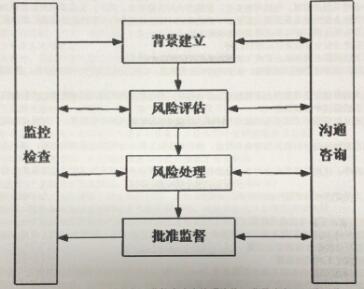

1、信息安全风险管理过程的模型如图所示。按照流程,请问,信息安全风险管理包括()六个方面的内容 。() 是信息安全风险管理的四个基本步骤,()则贯穿于这四个基本步骤中. @( ) ;

;

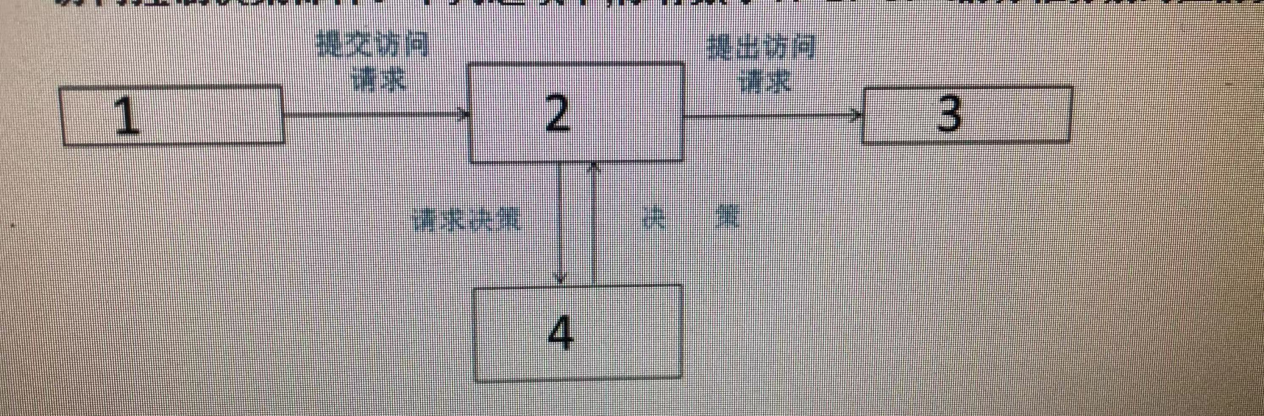

39、访问控制的实施一般包括两个步骤,首先要鉴别主体的合法身份,接着根据当前系统的访问控制规则授予相应用户的访问权限。在此过程中,涉及主体、客体、访问控制实施部件和访问控制决策部件之间的交互。下图所示的访问控制实施步骤中,标有数字的方框代表了主体、客体、访问控制实施部件和访问控制决策部件。下列选项中,标有数字1、2、3、4的方框分别对应的实体或部件正确的是()@( )