相关题目

27、 信息系统安全保障评估概念和关系如图所示。信息系统安全保障评估,就是在信息系统所处的运行环境中对信息系统安全保障的具体工作和活动进行客观的评估。通过信息系统安全保障评估所搜集的(),向信息系统的所有相关方提供信息系统的()能够实现其安全保障策略,能够将其所面临的风险降低到其可接受的程度的主观信心。信息系统安全保障评估的评估对象是(),信息系统不仅包含了仅讨论技术的信息技术系统,还包括同信息系统所处的运行环境相关的人和管理等领域。信息系统安全保障是一个动态持续的过程,涉及信息系统整个(),因此信息系统安全保障的评估也应该提供一种()的信心。@( )

26、 在国家标准GB/T 20274. 1-2006《信息安全技术信息系统安全保障评估框架第一部分:简介和一般模型》中,信息系统安全保障模型包含哪几个方面? ()@( )

25 PDCA循环又叫戴明环,是管理学常用的一种模型。关于PDCA四个字母,下面理解错误的是()@

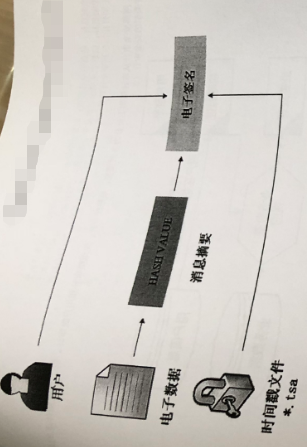

24、 网络交易发达的今天,贸易双方可以通过签署电子合同来保障自己的合法权益。某中心推出电子签名服务,按照如图方式提供电子签名,不属于电子签名的基本特性的是()。@( )

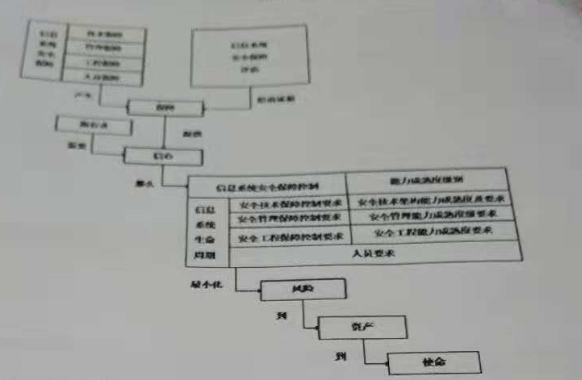

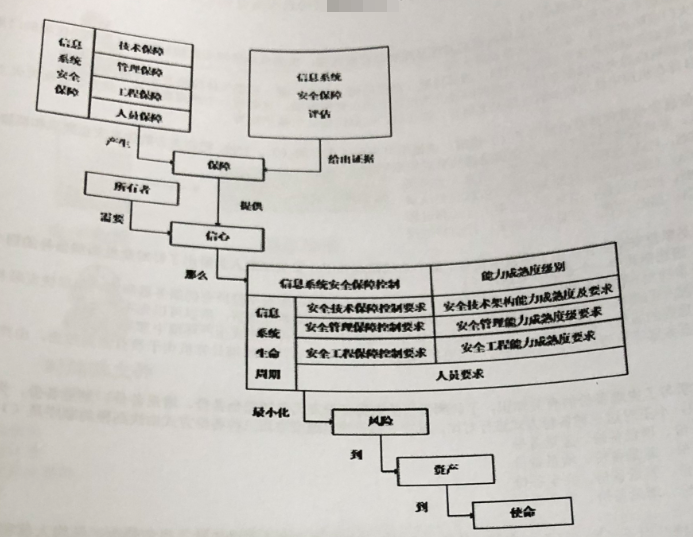

23、 信息系统安全保障评估概念和关系如图所示。信息系统安全保障评估,就是在信息系统所处的运行环境中对信息系统安全保障的具体工作和活动进行客观的评估。通过信息系统安全保障评估所搜集的(),向信息系统的所有相关方提供信息系统的()能够实现其安全保障策略,能够将将其所面临的风险降低到其可接受的程度的主观信心。信息系统安全保障评估的评估对象是(), 信息系统安全保障是一个动态持续的过程,涉及信息系统整个(),因此信息系统安全保障的评估也应该提供一种()的信心。@( )

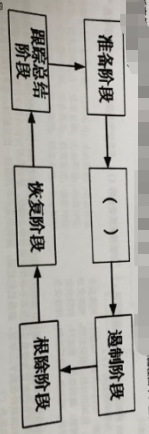

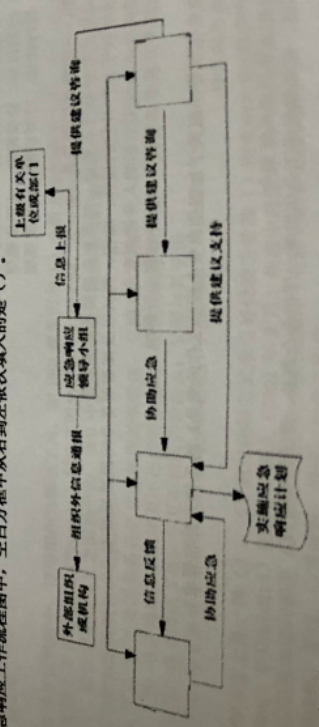

22、 息安全应急响应,是指一个组织为了应对各种安全意外事件的发生所采取的防范措施,既包括预防性措施,也包括事件发生后的应对措施。应急响应方法和过程并不偶是唯一的,在下面的应急响应管理流程中,空白方框处填写正确的是选项是()@( )

21、 网络与信息安全应急预案是在分析网络与信息系统突发事件后果和应急能力的基础上,针对可能发生的重大网络与信息系统突发事件,预先制定的行动计划或应急对策。应急预案的实施需要各子系统的相互配合与协调,下面应急响应工作流程图中,空白方框中从右到左依次填入的是()。@( )

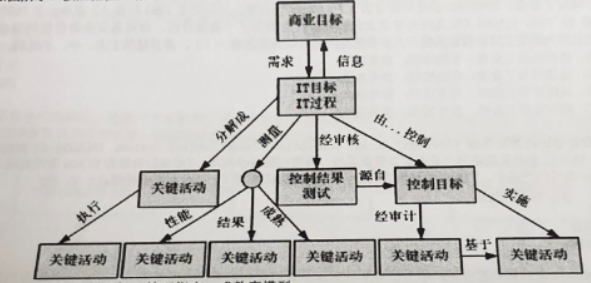

20、 COBIT【信息和相关技术的控制目标】是国际专业协会ISACA为信息技术【IT】管理和IT治理创建的良好实践框架。COBIT提供了一套可实施的“信息技术控制”并围绕IT相关流程和推动因素的逻辑框架进行组织。COBIT模型如图所示,按照流程,请问,COBIT组件包括()、()、()、()、()、等部分。@( )

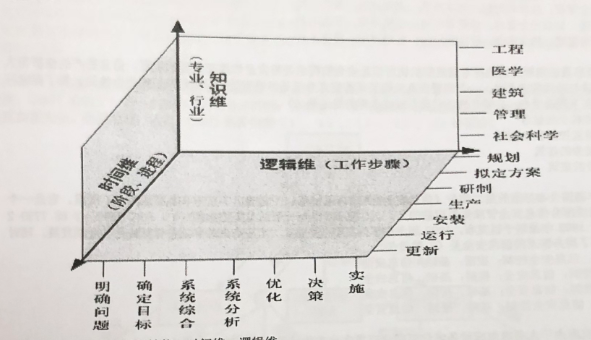

19、 美国系统工程专家霍尔【A.D.Hall】在1969年利用机构分析法提出著名的霍尔三维结构,使系统工程的工作阶段和步骤更为清晰明了,如图所示,霍尔三维结构是将系统工程整个活动过程分为前后紧密衔接的()阶段和()步骤,同时还考虑了为完全这些阶段和步骤所需要的各种()。这样,就形成了由()、()、和知识维所组成的三维空间结构。@( )

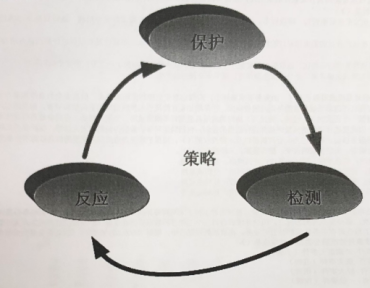

18、 在PDR模型的基础上,发展成为了【Policy-Protection-Detection-Response,PPDR】模型,即策略-保护-检测-响应。模型的核心是:所有的防护、检测、响应都是依据安全策略实施的。如图所示。在PPDR模型中,策略指的是信息系统的安全策略,包括访问控制策略、加密通信策略、身份认证测录、备份恢复策略等。策略体系的建立包括安全策略的制定、()等;防护指的是通过部署和采用安全技术来提高网络的防护能力,如()、防火墙、入侵检测、加密技术、身份认证等技术;检测指的是利用信息安全检测工具,监视、分析、审计网络活动,了解判断网络系统的()。检测这一环节,使安全防护从被动防护演进到主动防御,是整个模型动态性的体现,主要方法包括;实时监控、检测、报警等;响应指的是在检测到安全漏洞和安全事件,通过及时的响应措施将网络系统的()调整到风险最低的状态,包括恢复系统功能和数据,启动备份系统等。启动备份系统等。其主要方法包括:关闭服务、跟踪、反击、消除影响等。@( )