相关题目

1、2010年5月第40-41题 杀毒软件报告发现病毒Macro.Melissa, 由该病毒名称可以推断出病毒类型是(40),这类病毒主要感染目标是(41)。

(40)A. 文件型 B. 引导型 C. 目 录 型 D. 宏病毒

(41)A.exe 或COM可执行文件 B.Word或excel 文 件 C.DLL 系统文件 D.磁盘引导区

11、2024年5月第68-69题 68-69、下列选项中属于Linux防火墙工具的是(68),使用(69)配置,可以实现禁止 10.0.1.1 网段 使 用ssh 登录该服务器,且不做响应。

(68)A.umount B.iptables C.router D.acl

(69)A.-A INPUT -s 10.0.1.1/24 -p tcp-m tcp -dport 22-j DROPB.-A INPUT -s 10.0.1.1/32 -p tep -m tcp -dport 22-j DROPC.-A INPUT -s 10.0.1.1/32 -p tcp -m tcp -dport 22-j REJECT D.-A INPUT -s 10.0.1.1/24 -p tcp -m tcp -dport 22 -j REJECT

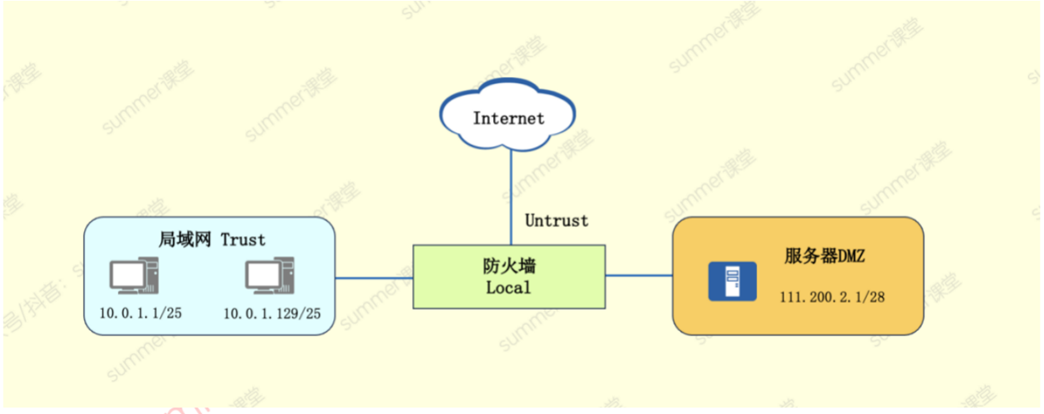

10、2023年11月第48-49题 某网络拓扑如下图所示,局域网用户通过防火墙访问互联网,在防火墙上配置安全策略实现其功能时 源地址应为(48)、目的安全区域应为(49)、动作为permit。

(48)A.113.200.2.1/28 B.10.0.1.1/25 C.10.0.1.1/24 D.10.0.1.129/25

(49)A.Local B.Untrust C.Trust D.DMZ

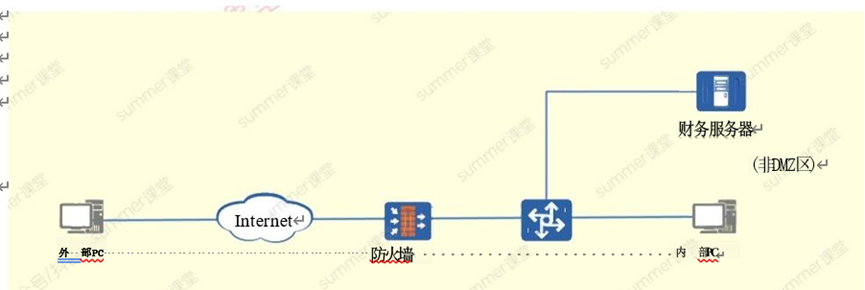

9、2023年5月第41-42题 某网络拓扑如下图所示,边界防火墙的管理地址为10.0.122.1,财务服务器地址为10.0.123.2,为禁 止外部用户对财务服务器的访问,管理员应在边界防火墙上配(41)策略,该条策略配置的源地址应 为 ( 4 2 ) 。

(41)A. 地址转换 B.访问控制 C.入侵防御 D.VPN

(42)A.0.0.0.0 B.10.0.122.1 C.10.0.123.2 D.10.0.123.2

9、2023年5月第43-45题 PKI体系中,由SSL/TLS实现HTTPS应用,浏览器和服务器之间用于加密http 消息的方式是(43),如果 服务器的证书被撤销,那么所产生的后果是(44)。如果此时浏览器继续与该服务器通信,所存在的 安全隐患为(45)。

(43)A. 对方公钥+公钥加密 B.本方公钥+公钥加密C.会话密钥+公钥加密 D.会话密钥+对称加密

(44)A. 服务器不能执行加解密 B. 服务器不能执行签名C.客户端无法再信任服务器 D. 客户端无法发送加密消息给服务器

(45)A. 浏览器发送的消息可能会丢失 B. 加密消息可能会被第三方解密C.加密的消息可能会被篡改 D.客户端身份可能会遭到泄露

2、2018年11月第44-45题 MD5是(44)算法,对任意长度的输入计算得到结果为(45)位。

(44)A. 路由选择 B. 摘要 C.共享密钥 D. 公开密钥

(45)A.56 B.128 C.140 D.160

1、2017年5月第37-38题 PGP是一种用于电子邮件加密的工具,可提供数据加密和数字签名服务,使用(37)进行数据加密,使 用(38)进行数据完整性验证。

(37)A.RSA B.IDEA C.MD5 D.SHA- 1

(38)A.RSA B.IDEA C.MD5 D.SHA-1

8、2022年11月第43-44题 X.509数字证书标准推荐使用的密码算法是(43),而国密SM2数字证书采用的公钥密码算法是(44)。

(43)A.RSA B.DES C.AES D.ECC

(44)A.RSA B.DES C.AES D.ECC

5、2019年11月第44-45题 甲、乙两个用户均向同一CA申请了数字证书,数字证书中包含(44),以下关于数字证书的说法中正 确的是(45)。

(44)A. 用户的公钥 B. 用户的私钥 C.CA 的公钥 D.CA的私钥

(45)A. 甲、乙用户需要得到CA的私钥,并据此得到CA为用户签署的证书 B.甲、乙用户如需互信,可以相互交换数字证书C.用户可以自行修改数字证书的内容D.用户需对数字证书加密保存

4、2019年5月第43-44题 用户A和B要进行安全通信,通信过程需确认双方身份和消息不可否认。A 、B通信时可使用(43)来对 用户的身份进行认证;使用(44)确保消息不可否认。

(43)A. 数字证书 B. 消息加密 C. 用户私钥 D. 数字签名

(44)A. 数字证书 B. 消息加密 C. 用户私钥 D.数字签名