958.如果管理员需要将某些签名设置为与过滤器不同的动作时,可将这些签名引入到()签名中,并单独配置动作。(全中文)

https://www.shititong.cn/cha-kan/shiti/0005fd20-d460-f8b8-c039-62ee4670000a.html

点击查看答案

713.符合三级等保要求的网络需要多久审核一次?

A. 每3年审核一次

B. 每1年审核一次

C. 每2年审核一次

D. 每半年审核一次

https://www.shititong.cn/cha-kan/shiti/0005fd20-d239-cb28-c039-62ee46700002.html

点击查看答案

401.以下关于运维安全的描述,错误的是哪个选项?

A. 堡垒机对运维人员的运维操作进行全面记录,并且可以按照安全策略,检验和审查运维人员操作,发现违规行为

B. 通过安全策略管理系统对安全策略进行统一管理

C. 对异地远程运维场景,外网运维人员通过L2TP VPN隧道可安全接入内网,登录堡垒机系统进行统一运维操作

D. 划分特定的运维管理区域,通过专门]的运维系统对安全设备进行统运维, 并且对运维人员的操作日志进行相应审计

https://www.shititong.cn/cha-kan/shiti/0005fd20-d239-bf70-c039-62ee46700014.html

点击查看答案

1273.USG防火墙智能DNS功能,可以分为以下哪些项的类型

A. 公网服务器智能DNS

B. 多服务器智能DNS

C. 私网服务器智能DNS

D. 单服务器智能DNS

https://www.shititong.cn/cha-kan/shiti/0005fd20-d31d-ed80-c039-62ee4670000c.html

点击查看答案

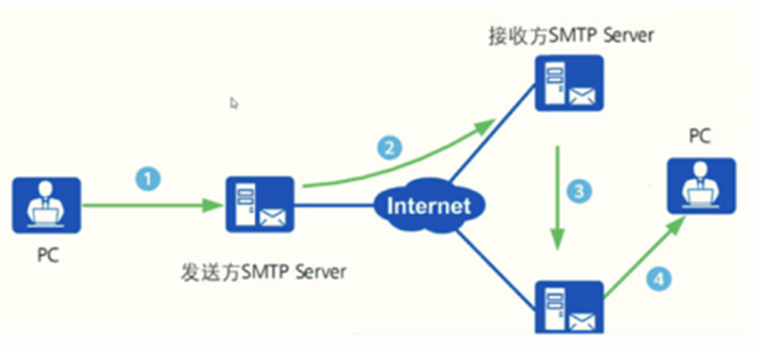

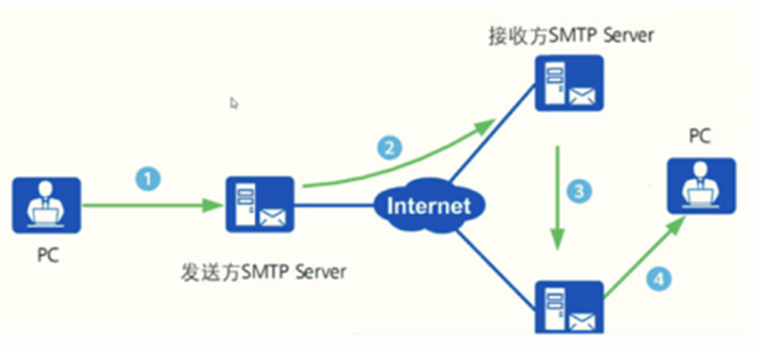

864.请对下图邮件发送过程进行正确排序

https://www.shititong.cn/cha-kan/shiti/0005fd20-d460-f4d0-c039-62ee46700029.html

点击查看答案

1044.网络攻击利用的是各种漏洞和弱点,不论是软件、计算设备中存在的漏洞还是管理和使用这些设备的人员的弱点。以下哪些选项属于网络攻击的动机?

A. 黑客为了炫耀而做的恶作

B. 利益驱使,比如敲诈勒索

C. 商业竞争,获得竞争对手的机密信息

D. 政治诉求,比如篡改网页

https://www.shititong.cn/cha-kan/shiti/0005fd20-d31d-e5b0-c039-62ee4670000d.html

点击查看答案

1087.数字证书就是互联网通讯中标志通讯各方身份信息的一串数字,提供了一种在Internet上验证通信实体身份的方式。那么发布的数字证书不包括以下哪一选项的信息?

A. ○数字签名

B. 名称

C. 私钥

D. 公钥

https://www.shititong.cn/cha-kan/shiti/0005fd20-d239-d6e0-c039-62ee46700010.html

点击查看答案

408.数据()技术是指在给定的条件下对敏感数据进行变换、修改,能够在很大程度上解决敏感数据在不可控环境中使用的问题

https://www.shititong.cn/cha-kan/shiti/0005fd20-d460-f0e8-c039-62ee46700015.html

点击查看答案

466.华为态势感知系统资产风险管理主要包括以下哪些项?

A. 资产价值管理

B. 威胁管理

C. 漏洞管理

D. 客户关系管理

https://www.shititong.cn/cha-kan/shiti/0005fd20-d31d-d610-c039-62ee46700007.html

点击查看答案

266.以下关于VPN的说法正确的是

A. VPN技术就是一种隧道封装技术

B. IPsec VPN中数据报文采用对称加密算法

C. IPsec VPN中数据报文采用非对称加密算法

D. VPN技术是一种加密技术

https://www.shititong.cn/cha-kan/shiti/0005fd20-d239-b7a0-c039-62ee4670001d.html

点击查看答案