相关题目

35.信息安全组织的管理涉及内部组织和外部各方两个控制目标。为了实现对组织内部信息安全的有效管理,应该实施常规的控制措施,不包括哪些选项 ()

34.为保障信息系统的安全,某经营公众服务系统的公司准备并编制一份针对性的信息安全保障方案,并将编制任务交给了小王,为此,小王决定首先编制出一份信息安全需求描述报告。关于此项工作,下面说法错误的是 () 。

33.关于计算机取证描述不正确的是 () 。

32.2016 年 10 月 21 日,美国东部地区发生大规模断网事件,此次事件是由于美国主要 DNS 服务商 Dyn 遭遇大规模DDos攻击所致,影响规模惊人,对人们生产生活 造成严重影响。DDoS 攻击的主要目的是破坏系统的 () 。

31.私有 IP 地址是一段保留的 IP 地址。只使用在局域网中,无法在Internet 上使用。关于私有地址,下面描述正确的是 () 。

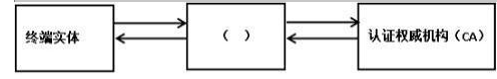

30.公钥基础设施 ( ) 引入数字证书的概念,用来表示用户的身份。下图简要地描述了终端实体 (用户) 从认证权威机构CA 申请、撤销和更新数字证书的流程。请为中间框空白处选择合适的选项 () 。

29.关于信息安全管理体系 ( ) ,下面描述错误的是 ( ) 。

28.由于 Internet 的安全问题日益突出,基于 TCP/IP 协议,相关组织和专家在协议的不同层次设计了相应的安全通信协议,用来保障网络各层次的安全。其中,属于或依附于传输层的安全协议是 () 。

27.一个信息管理系统通常会对用户进行分组并实施访问控制。例如,在一个学校的教务系统中,教师能够录入学生的考试成绩,学生只能查看自己的分数,而学校教务部门的管理人员能够对课程信息、学生的选课信息等内容进行修改。下列选项中,对访问控制的作用的理解错误的是 () 。

26.以下哪项制度或标准被作为我国的一项基础制度加以推行,并且有一定强制性,其实施的主要目标是有效地提高我国信息和信息系统安全建设的整体水平,重点保障基础信息网络和重要信息系统的安全。 ()