相关题目

55.账号锁定策略中对超过一定次数的错误登录账号进行锁定是为了对抗以下哪种攻击?

54.面对过国家秘密定级和范围的描述,哪项不符合《保密法》要求 ()

53.若一个组织声称自己的 ISMS 符合 ISO/IBC 27001 或 GB/T22080 标准要求,其信息安全控制措施通常在以下方面实施常规控制,不包括哪一项 ()

52.若一个组织声称自己的 ISMS 符合 ISO/IEC 27001 或 GB/T 22080 标准要求,其信息安全控制措施通常需要在资产管理方面实施常规控制,资产管理包含对资产负责和信息分类两个控制目标,信息分类控制的目标是为了确保信息受到适当级别的保护,通常采取以上哪项控制措施 ()

51.与 PDR 模型相比,P2DR 模型则更强调 () ,即强调系统安全的 () ,并且以安全检测、 () 和自适应填充”安全间隙”为循环来提高 ()

50.以下关于灾难恢复和数据备份的理解,说法正确的是 () 。

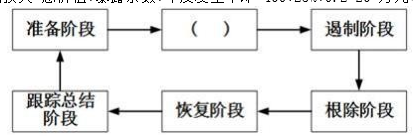

49.为了能够合理、有序地处理安全事件,应事先制定出事件应急响应方法和过程,有助于一个组织在事件发生时阻止混乱的发生或是在混乱状态中迅速恢复控制,将损失和负面影响降至最低。PDCERF 方法论是一种广泛使用的方法,其将应急响应分成六个阶段,如下图所示,请为图中括号空白处选择合适的内容( ) 。

48.小王在学习定量风险评估方法后,决定试着为单位机房计算火灾的风险大小。假设单位机房的总价值为 400 万元人民币,暴露系数( )是 25%,年度发生率 ( ) 为 0.2,那么小王计算的年度预期损失 ( ) 应该是 () 。

47.王工是某单位的系统管理员,他在某次参加了单位组织的风险管理工作时,根据任务安排,他依据已有的资产列表,逐个分析可能危害这些资产的主体、动机、途径等多种因素,分析这些因素出现及造成损失的可能性大小,并为其赋值。请问,他这个工作属于下面哪一个阶段的工作 ( )

46.某社交网站的用户点击了该网站上的一个广告。该广告含有一个跨站脚本,会将他的浏览器定向到旅游网站,旅游网站则获得了他的社交网络信息。虽然该用户没有主动访问该旅游网站,但旅游网站已经截获了他的社交网络信息(还有他的好友们的信息) ,于是犯罪分子便可以躲藏在社交网站的广告后面,截获用户的个人信息了。这种向Web 页面插入恶意html代码的攻击方式称为 ()