相关题目

12.以下关于检查评估和自评估说法错误的是()。

11.某银行有 5 台交换机连接了大量交易机构的网络(如图所示),在基于以太网的通信中,计算机 A 需要与计算机 B 通信,A 必须先广播”ARP 请求信息”,获取计算机 B 的物理地址。每到月底时用户发现该银行网络服务速度极其缓慢。银行经调查后发现为了当其中一台交换机收到 ARP 请求后,会转发给接收端口以外的其他所有端口,ARP 请求会被转发到网络中的所有客户机上。为降低网络的带宽消耗,将广播流限制在固定区域内,可以采用的技术是()。

10.GB/T 22080-2008 《信息技术 安全技术 信息安全管理体系 要求》指出,建立信息安全管理体系应参照 PDCA 模型进行,即信息安全管理体系应包括建立 ISMS、实施和运行ISMS、监视和评审 ISMS、保持和改进 ISMS 等过程,并在这些过程中应实施若干活动。请选出以下描述错误的选项( )。

9.随着信息安全涉及的范围越来越广,各个组织对信息安全管理的需求越来越迫切,越来越多的组织开始尝试使用参考 ISO27001 介绍的 ISMS 来实施信息安全管理体系,提高组织的信息安全管理能力。关于 ISMS,下面描述错误的是( )。

8.某集团公司根据业务需要,在各地分支机构部署前置机,为了保证安全,集团总部要求前置机开放日志共享,由总部服务器采集进行集中分析,在运行过程中发现攻击者也可通过共享从前置机中提取日志,从而导致部分敏感信息泄露,根据降低攻击面的原则,应采取以下哪项处理措施()

7.以下有关系统工程说法错误的是()。

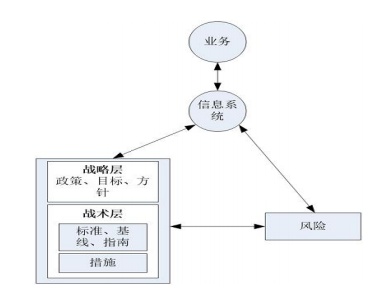

6.信息系统安全保障是在信息系统的整个生命周期中,通过对信息系统的风险分析,制定并执行相应的安全保障策略,从技术、管理、工程和人员等方面提出安全保障要求,确保信息系统的保密性、完整性和可用性,降低安全风险到可接受的程度,从而保障系统实现组织机构的业务。信息系统保障工作如图所示。从该图不难得出,信息系统是()。信息系统安全风险的因素主要有()

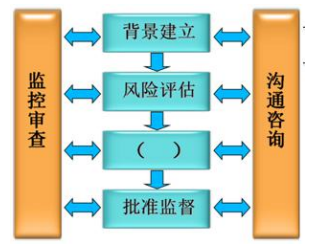

5.我国标准《信息安全风险管理指南》(GB/Z 24364)给出了信息安全风险管理的内容和过程,可以用下图来表示。图中空白处应该填写()。

4.即使最好用的安全产品也存在()。结果,在任何的系统中敌手最终都能够找出一个被开发出的漏洞。一种有效的对策是在敌手和它的目标之间配备多种()。每一种机制都应包括()两种手段。

3.以下关于威胁建模流程步骤说法不正确的是()。