相关题目

96.提高 Apache 系统( )系统安全性时,下面哪项措施不属于安全配置()?

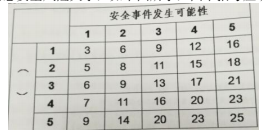

95.风险分析师风险评估工作的一个重要内容,GB/T 20984-2007 在资料性附录中给出了一种矩阵法来计算信息安全风险大小,如下图所示,图中括号应填那个?()

94.某网站为了更好向用户提供服务,在新版本设计时提供了用户快捷登录功能,用户如果使用上次的 IP 地址进行访问,就可以无需验证直接登录,该功能推出后,导致大量用户账号被盗用,关于以上问题的说法正确的是:

93.某 linux 系统由于 root 口令过于简单,被攻击者猜解后获得了 root 口令,发现被攻击后,管理员更改了 root 口令,并请安全专家对系统进行检测,在系统中发现有一个文件的权限如下 -r-s--x--x 1 test tdst 10704 apr 15 2002/home/test/sh 请问以下描述哪个是正确的:

92.以下哪个属性不会出现在防火墙的访问控制策略配置中?

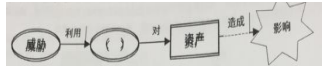

91.陈工学习了信息安全风险的有关知识,了解到信息安全风险的构成过程,有五个方面:起源、方式、途径、受体和后果,他画了下面这张图来描述信息安全风险的构成过程,图中空白处应填写?()

90.在对某面向互联网提供服务的某应用服务器的安全检测中发现,服务器上开放了以下几个应用,除了一个应用外其他应用都存在明文传输信息的安全问题,作为一名检测人员,你需要告诉用户对应用进行安全整改以外解决明文传输数据的问题,以下哪个应用已经解决了明文传输数据问题:

89.以下属于哪一种认证实现方式:用户登录时,认证服务器( )产生一个随机数发送给用户,用户用某种单向算法将自己的口令、种子密钥和随机数混合计算后作为一次性口令,并发送给 AS,AS 用同样的方法计算后,验证比较两个口令即可验证用户身份

88.以下哪项不是应急响应准备阶段应该做的?

87.业务系统运行中异常错误处理合理的方法是: