单选题

6.老王是一名企业信息化负责人, 由于企业员工在浏览网页时总导致病毒感染系统,为了解决这一问题, 老王要求信息安全员给出解决措施, 信息安全员给出了四条措施建议,老王根据多年的信息安全管理经验, 认为其中一条不太适合推广, 你认为是哪条措施()

A

采购防病毒网关并部署在企业互联网出口中,实现对所有浏览网页进行检测,阻止网页中的病毒进入内网

B

组织对员工进行一次上网行为安全培训, 提高企业员工在互联网浏览时的安全意识

C

采购并统一部署企业防病毒软件,信息化管理部门统一进行病毒库升级,确保每台计算机都具备有效的病毒检测和查杀能力

D

制定制度禁止使用微软的 IE 浏览器上网,统一要求使用Chrome 浏览器

答案解析

正确答案:D

解析:

解析:更换浏览器并不能防范病毒感染系统, 而且很多软件和应用与微软 IE 浏览器做了适配,强制更换 Chrome 浏览器不适合推广。

题目纠错

相关题目

单选题

15.通过向被攻击者发送大量的 ICMP 回应请求,消耗被攻击者的资源来进行响应,直至被攻击者再也无法处理有效的网络信息流时,这种攻击称之为:

单选题

14.以下哪个是恶意代码采用的隐藏技术:

单选题

13.下列关于计算机病毒感染能力的说法不正确的是:

单选题

12.安全专家在对某网站进行安全部署时,调整了 Apache 的运行权限,从 root 权限降低为 nobody 用户,以下操作的主要目的是:

单选题

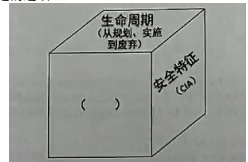

11.某学员在学习国家标准《信息系统安全保障评估框架第一部分:简介和一般模型》(GB/T 20274.1-2006)后,绘制了一张简化的信息系统安全保障模型图,如下所示。请为图中括号空白处选择合适的选项()

单选题

10.下列哪项内容描述的是缓冲区溢出漏洞?

单选题

9.应用软件的数据存储在数据库中,为了保证数据安全,应设置良好的数据库防护策略,以下不属于数据库防护策略的是?

单选题

8.Apache Web 服务器的配置文件一般位于/usr/local/apache/conf 目录,其中用来控制用户访问 Apache 目录的配置文件是:

单选题

7.Linux 系统对文件的权限是以模式位的形式来表示,对于文件名为 test 的一个文件,属于 admin 组中 user 用户,以下哪个是该文件正确的模式表示?

单选题

6.以下关于可信计算说法错误的是: