单选题

99.小王学习了灾备备份的有关知识,了解到常用的数据备份方式包括完全备份、增量备份、差量备份,为了巩固所学知识,小王对这三种备份方式进行对比,其中在数据恢复速度方面三种备份方式由快到慢的顺序是 ()

A

完全备份、增量备份、差量备份

B

完全备份、差量备份、增量备份

C

增量备份、差量备份、完全备份

D

差量备份、增量备份、完全备份

答案解析

正确答案:B

解析:

解析:全部备份是对整个系统所有文件进行完全备份,包括所有系统和数据;增量备份是每次备份的数据相当于上一次备份后增加和修改过的数据;差分备份是每次备份的数据是相对于上一次全备份之后新增加和修改过的数据。所以单独就该题来说,如果采用的是完全备份方式,数据丢失后只需要恢复最近的一次完全备份的数据;如果采用的是差分备份方式,则需要恢复最近一次完全备份的数据和最近一次差分备份的数据;如果采用的是增量备份方式,则需要恢复最近一次完全备份的数据,以及后面一次次增量备份的数据。所以对比起来,完全备份方式恢复起来最快,增量最慢。

题目纠错

相关题目

单选题

22.关于源代码审核,下列说法正确的是:

单选题

21.近年来利用 DNS 劫持攻击大型网站恶性攻击事件时有发生,防范这种攻击比较有效的方法是?

单选题

20.有关项目管理,错误的理解是:

单选题

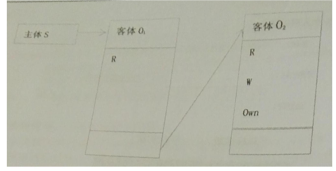

19.如图所示,主体 S 对客体 01 有读( )权限,对客体 02 有读( ) 、写( )权限。该图所示的访问控制实现方法是:()

单选题

18.以下关于 UDP 协议的说法,哪个是错误的?

单选题

17.传输控制协议( )是传输层协议,以下关于 TCP 协议的说法,哪个是正确的?

单选题

16.以下哪个拒绝服务攻击方式不是流量型拒绝服务攻击

单选题

15.通过向被攻击者发送大量的 ICMP 回应请求,消耗被攻击者的资源来进行响应,直至被攻击者再也无法处理有效的网络信息流时,这种攻击称之为:

单选题

14.以下哪个是恶意代码采用的隐藏技术:

单选题

13.下列关于计算机病毒感染能力的说法不正确的是: