单选题

92.信息安全管理体系 ISMS 是建立和维持信息安全管理体系的 () ,标准要求组织通过确定信息安全管理系统范围、制定 () 、明确定管理职责、以风险评估为基础选择控制目标与控制方式等活动建立信息安全管理体系;体系一旦建立组织并保持一个文件化的信息安全 () ,其中应 阐述被保护的资产、组织管理的方法、组织风险管理的方法、控制目标及控制方式和需要的()

A

信息安全方针;标准;文件;管理体系;保证程度

B

标准;文件;信息安全方针;管理体系;保证程度

C

标准;信息安全方针;文件;管理体系;保证程度

D

标准;管理体系;信息安全方针;文件;保证程度

答案解析

正确答案:C

题目纠错

相关题目

单选题

29.信息系统安全保护等级为 3 级的系统,应当()年进行一次等级测评?

单选题

28.以下哪一项不属于常见的风险评估与管理工具():

单选题

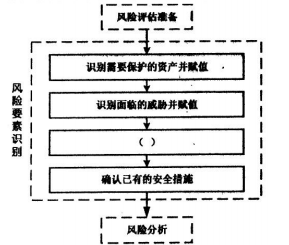

27.风险要素识别是风险评估实施过程中的一个重要步骤,小李将风险要素识别的主要过程使用图形来表示,如下图所示,请为图中空白框处选择一个最合适的选项()。

单选题

26.以下关于”最小特权”安全管理原则理解正确的是:

单选题

25.在信息系统设计阶段,”安全产品选择”处于风险管理过程的哪个阶段?

单选题

24.信息系统的业务特性应该从哪里获取?

单选题

23.在戴明环( )模型中,处置( )环节的信息安全管理活动是:

单选题

22.关于源代码审核,下列说法正确的是:

单选题

21.近年来利用 DNS 劫持攻击大型网站恶性攻击事件时有发生,防范这种攻击比较有效的方法是?

单选题

20.有关项目管理,错误的理解是: