相关题目

单选题

61.某用户通过账号,密码和验证码成功登陆某银行的个人网银系统,此过程属于以下哪一类:()

单选题

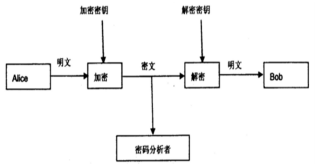

60.如下图所示,Alice 用 Bob 的密钥加密明文,将密文发送给 Bob,Bob 再用自己的私钥解密,恢复出明文以下说法正确的是:()

单选题

59.有关危害国家秘密安全的行为的法律责任,正确的是:

单选题

58.下面哪一项安全控制措施不是用来检测未经授权的信息处理活动的:

单选题

57.信息安全等级保护要求中,第三级适用的正确的是:

单选题

56.风险管理的监控与审查不包含:

单选题

55.2005 年 4 月 1 日正式施行的《电子签名法》,被称为”中国首部真正意义上的信息化法律”,自此电子签名与传统手写签名和盖章具有同等的法律效力。以下关于电子签名说法错误的是:

单选题

54.小张是信息安全风险管理方面的专家,被某单位邀请过去对其核心机房经受某种灾害的风险进行评估,已知:核心机房的总价价值一百万,灾害将导致资产总价值损失二成四(24%),历史数据统计告知该灾害发生的可能性为八年发生三次,请问小张最后得到的年度预期损失为多少:

单选题

53.以下关于信息安全法治建设的意义,说法错误的是:

单选题

52.以下哪一种判断信息系统是否安全的方式是最合理的?