相关题目

单选题

74.以下哪一项在防止数据介质被滥用时是不推荐使用的方法:

单选题

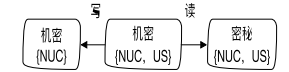

73.根据 Bell-LaPedula 模型安全策略,下图中写和读操作正确的是( )

单选题

72.OSI 模型把网络通信工作分为七层,其中 IP 协议对应 OSI 模型中的那一层( )

单选题

71.风险计算原理可以用下面的范式形式化地加以说明:风险值=R( )=R( 式各项说明错误的是:

单选题

70.自 2004 年 1 月起,国内各有关部门在申报信息安全国家标准计划项目时,必须经由以下哪个组织提出工作意见,协调一致后由该组织申报。

单选题

69.下面的角色对应的信息安全职责不合理的是:

单选题

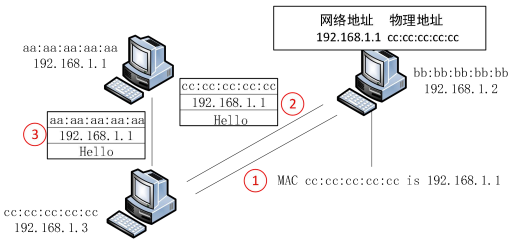

68.攻击者通过向网络或目标主机发送伪造的 ARP 应答报文,修改目标计算机上 ARP 缓存,形成一个错误的 IP 地址<->MAC 地址映射,这个错误的映射在目标主机在需要发送数据时封装错误的 MAC 地址。欺骗攻击过程如下图所示,其属于欺骗攻击中的哪一种欺骗攻击的过程()

单选题

67.以下哪些是需要在信息安全策略中进行描述的:

单选题

66.对信息安全风险评估要素理解正确的是:

单选题

65.《信息安全技术 信息安全风险评估规范》(GB/T 20984-2007)中关于信息系统生命周期各阶段的风险评估描述不正确的是: