44.Linux 系统的安全设置主要从磁盘分区、账户安全设置、禁用危险服务、远程登录安全、用户鉴别安全、审计策略、保护root 账户、使用网络防火墙和文件权限操作共 10 个方面来完成。小张在学习了Linux 系统安全的相关知识后,尝试为自己计算机上的 Linux 系统进行安全配置。下列选项是他的部分操作,其中不合理的是 () 。

答案解析

解析:

相关题目

77.在进行应用系统的测试时,应尽可能避免使用包含个人隐私和其它敏感信息的实际生产系统中的数据,如果需要使用时,以下哪一项不是必须做的:

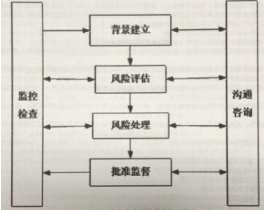

76.信息安全风险管理过程的模型如图所示。按照流程,请问,信息安全风险管理包括()六个方面的内容 。( ) 是信息安全风险管理的四个基本步骤,()则贯穿于这四个基本步骤中.;

75.小李是某公司系统规划师,某天他针对公司信息系统的现状,绘制了一张系统安全建设规划图,如下图所示。请问这个图形是依据下面哪个模型来绘制的( )

74.以下哪一项在防止数据介质被滥用时是不推荐使用的方法:

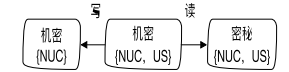

73.根据 Bell-LaPedula 模型安全策略,下图中写和读操作正确的是( )

72.OSI 模型把网络通信工作分为七层,其中 IP 协议对应 OSI 模型中的那一层( )

71.风险计算原理可以用下面的范式形式化地加以说明:风险值=R( )=R( 式各项说明错误的是:

70.自 2004 年 1 月起,国内各有关部门在申报信息安全国家标准计划项目时,必须经由以下哪个组织提出工作意见,协调一致后由该组织申报。

69.下面的角色对应的信息安全职责不合理的是:

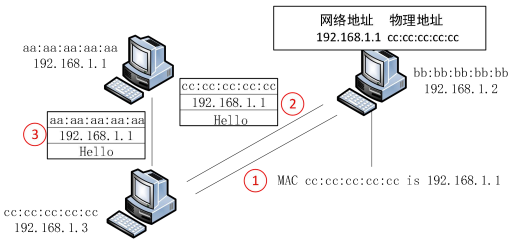

68.攻击者通过向网络或目标主机发送伪造的 ARP 应答报文,修改目标计算机上 ARP 缓存,形成一个错误的 IP 地址<->MAC 地址映射,这个错误的映射在目标主机在需要发送数据时封装错误的 MAC 地址。欺骗攻击过程如下图所示,其属于欺骗攻击中的哪一种欺骗攻击的过程()