31.私有 IP 地址是一段保留的 IP 地址。只使用在局域网中,无法在Internet 上使用。关于私有地址,下面描述正确的是 () 。

答案解析

解析:

相关题目

90.下列对于信息安全保障深度防御模型的说法错误的是:

89.进入 21 世纪以来,信息安全成为世界各国安全战略关注的重点,纷纷制定并颁布网络空间安全战略,但各国历史、国情和文化不同,网络空间安全战略的内容也各不相同,以下说法不正确的是:

88.以下哪一项是数据完整性得到保护的例子?

87.依据国家 GB/T 20274《信息系统安全保障评估框架》,信息系统安全目标( )中,安全保障目的指的是:

86.作为业务持续性计划的一部分,在进行业务影响分析( )时的步骤是:1.标识关键的业务过程;2.开发恢复优先级;3.标识关键的 IT 资源;4.表示中断影响和允许的中断时间

85.以下对异地备份中心的理解最准确的是:

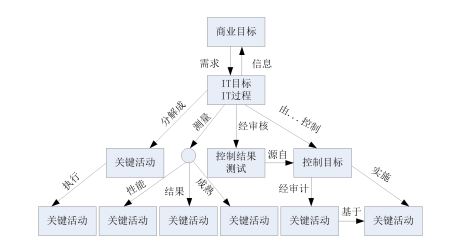

84.COBIT(信息和相关技术的控制目标)是国际专业协会 ISACA 为信息技术【IT】管理和 IT 治理创建的良好实践框架。COBIT 提供了一套可实施的”信息技术控制”并围绕 IT相关流程和推动因素的逻辑框架进行组织。COBIT 模型如图所示,按照流程,请问,COBIT组件包括()、()、()、()、()、等部分。

83.某公司在执行灾难恢复测试时.信息安全专业人员注意到灾难恢复站点的服务器的运行速度缓慢,为了找到根本愿因,他应该首先检查:

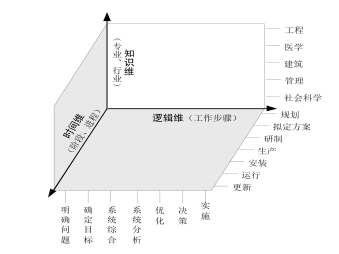

82.美国系统工程专家霍尔( )在 1969 年利用机构分析法提出著名的霍尔三维结构,使系统工程的工作阶段和步骤更为清晰明了,如图所示,霍尔三维结构是将系统工程整个活动过程分为前后紧密衔接的()阶段和()步骤,同时还考虑了为完全这些阶段和步骤所需要的各种()。这样,就形成了由()、()、和知识维所组成的三维空间结构。

81.在某网络机房建设项目中,在施工前,以下哪一项不属于监理需要审核的内容: