简答题

17.

17.

答案解析

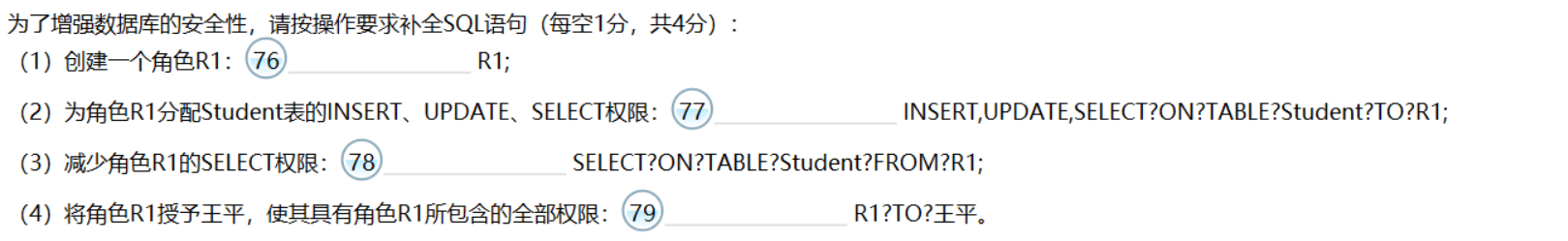

正确答案:答案:CREATE ROLE、GRANT、REVOKE、GRANT

解析:

这道题考察的是数据库中用户权限管理的相关知识点。在数据库中,我们可以通过创建角色(CREATE ROLE)来管理用户的权限,然后通过授予权限(GRANT)给这些角色,让用户拥有相应的权限。同时,如果需要取消用户的权限,可以使用撤销权限(REVOKE)的操作。在这道题中,操作的顺序是先创建角色,然后授予权限,最后再次授予权限。

举个生动的例子来帮助理解:想象一下你是一家公司的老板,公司中有不同的部门,比如销售部门、财务部门、人力资源部门等。你可以创建不同的角色,比如销售经理、财务经理、人力资源经理,然后给这些角色分配相应的权限,比如销售经理可以查看销售数据,财务经理可以查看财务报表,人力资源经理可以查看员工信息。如果某个员工调岗或离职了,你可以撤销他的权限,以确保公司数据的安全性和管理的有效性。

举个生动的例子来帮助理解:想象一下你是一家公司的老板,公司中有不同的部门,比如销售部门、财务部门、人力资源部门等。你可以创建不同的角色,比如销售经理、财务经理、人力资源经理,然后给这些角色分配相应的权限,比如销售经理可以查看销售数据,财务经理可以查看财务报表,人力资源经理可以查看员工信息。如果某个员工调岗或离职了,你可以撤销他的权限,以确保公司数据的安全性和管理的有效性。

相关知识点:

角色权限操作要点

相关题目

单选题

393.信息安全管理体系审核,是指组织机构为验证所有安全程序的正确实施和检查信息系统符合安全实施标准的情况所进行的系统的、独立的检查和评价。它是信息安全管理体系的

单选题

392.建立信息安全管理框架时要确定管理目标和选择管理措施,其基本原则是

单选题

391.信息安全管理体系属于

单选题

390.下列属于信息系统的安全考核指标的是

单选题

389.组织机构进行信息安全管理体系认证的目的,不包括

单选题

388.审核准备是体系审核工作的一个重要阶段,准备阶段工作做得越细致,现场审核就越深入。准备工作不包括

单选题

387.在定义ISMS的范围时,为了使ISMS定义得更加完整,组织机构无需重点考虑的实际情况是

单选题

386.为了劫持进程的控制权,漏洞利用的核心是利用程序漏洞去执行

单选题

385.在微软的SDL模型中,第0阶段是

单选题

384.限制内存堆栈区的代码为不可执行状态的技术是