简答题

7.

7.

答案解析

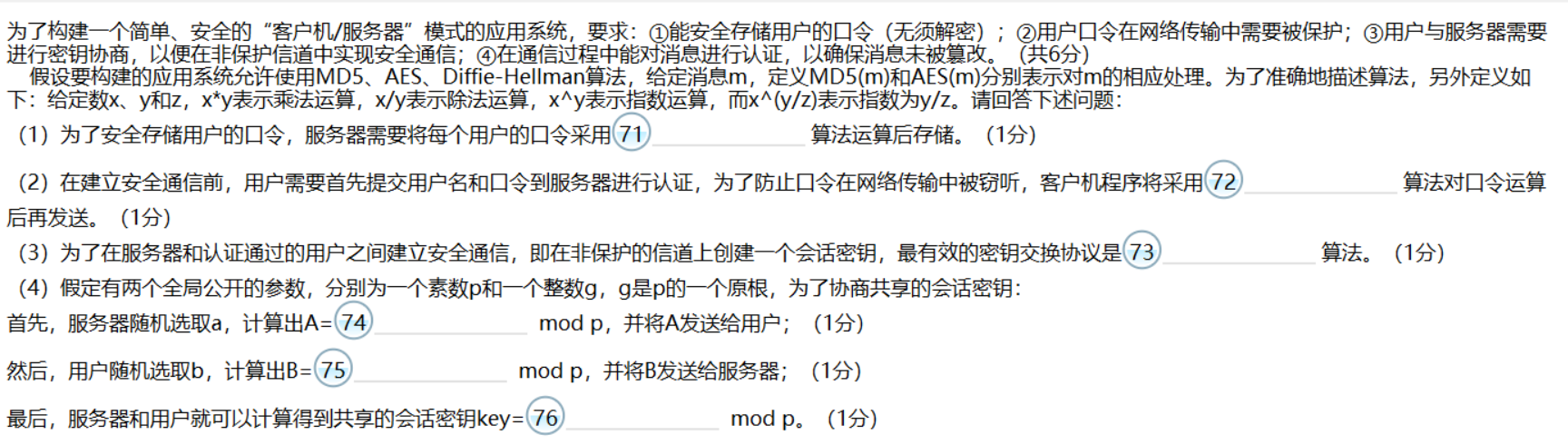

正确答案:答案:MD5、MD5、Diffie-Hellman、g^a、g^b、g^(a*b)

解析:

这道题涉及到密码学中的哈希函数和密钥交换协议。首先,让我们来解析这道题:

题目中给出了一个图片链接,图片显示了一个密码学中常用的流程图,其中包括了MD5哈希函数和Diffie-Hellman密钥交换协议。根据图片内容,我们可以得出答案为:MD5、MD5、Diffie-Hellman、g^a、g^b、g^(a*b)。

现在让我用生动有趣的例子帮助你理解这个知识点:

想象一下,Alice和Bob想要通过网络进行安全的通信,他们希望能够确保消息的机密性和完整性。为了实现这一目的,他们可以使用MD5哈希函数来对消息进行加密,确保消息在传输过程中不被篡改。MD5哈希函数可以将任意长度的消息转换成固定长度的哈希值,这样即使消息被截取或篡改,接收方也可以通过比对哈希值来验证消息的完整性。

此外,为了安全地交换密钥,Alice和Bob可以使用Diffie-Hellman密钥交换协议。在这个协议中,Alice和Bob可以共享公开的参数g和p,然后各自选择私密的指数a和b。通过计算g^a和g^b,他们可以交换这些值并计算出共享的密钥g^(a*b),这个密钥只有他们两个人知道,从而确保通信的机密性。

通过这个例子,希望你能更好地理解MD5哈希函数和Diffie-Hellman密钥交换协议在密码学中的应用和重要性。如果有任何疑问,欢迎继续向我提问哦!

题目中给出了一个图片链接,图片显示了一个密码学中常用的流程图,其中包括了MD5哈希函数和Diffie-Hellman密钥交换协议。根据图片内容,我们可以得出答案为:MD5、MD5、Diffie-Hellman、g^a、g^b、g^(a*b)。

现在让我用生动有趣的例子帮助你理解这个知识点:

想象一下,Alice和Bob想要通过网络进行安全的通信,他们希望能够确保消息的机密性和完整性。为了实现这一目的,他们可以使用MD5哈希函数来对消息进行加密,确保消息在传输过程中不被篡改。MD5哈希函数可以将任意长度的消息转换成固定长度的哈希值,这样即使消息被截取或篡改,接收方也可以通过比对哈希值来验证消息的完整性。

此外,为了安全地交换密钥,Alice和Bob可以使用Diffie-Hellman密钥交换协议。在这个协议中,Alice和Bob可以共享公开的参数g和p,然后各自选择私密的指数a和b。通过计算g^a和g^b,他们可以交换这些值并计算出共享的密钥g^(a*b),这个密钥只有他们两个人知道,从而确保通信的机密性。

通过这个例子,希望你能更好地理解MD5哈希函数和Diffie-Hellman密钥交换协议在密码学中的应用和重要性。如果有任何疑问,欢迎继续向我提问哦!

相关知识点:

安全算法与密钥交换要点

相关题目

单选题

403.下列不属于分布式访问控制方法的是

单选题

402.AAA管理不包括

单选题

401.两个通信终端用户在一 次交换数据时所采用的密钥是

单选题

400.关于可靠的电子签名,说法错误的是

单选题

399.CC标准是信息技术安全评价的国际标准,我国与之对应的标准为

单选题

398.美国国防部于1985年公布的被认为是计算机系统安全评估的第一个正式标准是

单选题

397.信息技术安全评价的通用标准( )发布于

单选题

396.有关商用密码管理政策的说法,正确的是

单选题

395.《信息系统安全等级保护划分准则》定级的四个要素,不包括

单选题

394."泄露会使国家安全和利益遭受严重的损害” 的保密级别是