单选题

6. 访问控制是对用户或用户访问本地或网络上的域资源进行法令一种机制。在 Windows2000 以后的操作系统版本中,访问控制是一种双重机制,它对用户的授权基于用户权限和对象许可,通常使用 ACL、访问令牌和授权管理器来实现访问控制功能。以下选项中,对 windows 操作系统访问控制实现方法的理解错误的是()

A

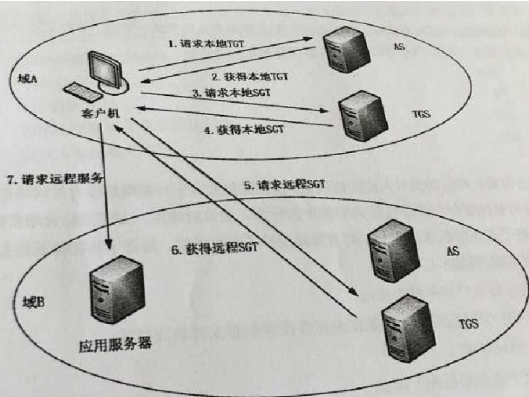

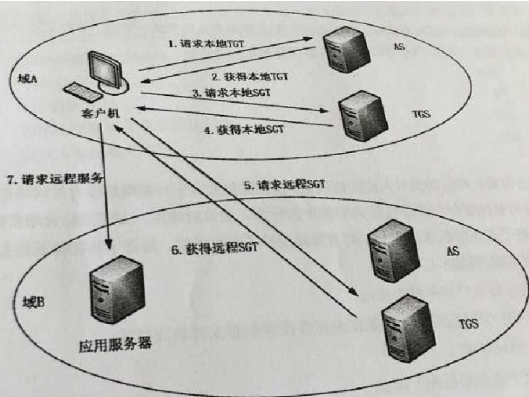

步骤 1 和步骤 2 发生错误

B

步骤 3 和步骤 4 发生错误

C

步骤 5 和步骤 6 发生错误

D

步骤 5 和步骤 6 发生错误

答案解析

正确答案:A

解析:

null

在现实的异构网络环境中,越来越多的信息需要实现安全的互操作。即进行跨域信息交换和处理。Kerberos 协议不仅能在域内进行认证,也支持跨域认证,下图显示的是 Kerberos 协议实现跨域认证的 7 个步骤,其中有几个步骤出现错误, 图中错误的描述正确的是:

在现实的异构网络环境中,越来越多的信息需要实现安全的互操作。即进行跨域信息交换和处理。Kerberos 协议不仅能在域内进行认证,也支持跨域认证,下图显示的是 Kerberos 协议实现跨域认证的 7 个步骤,其中有几个步骤出现错误, 图中错误的描述正确的是:

相关题目

单选题

166. 对系统工程( )的理解,以下错误的是:

单选题

165. 某政府机构拟建设一机房,在工程安全监理单位参与下制定了招标文件,项目分二期,一期目标为年内实现系统上线运营,二期目标为次年上半年完成运行系统风险的处理:招标文件经营管理层审批后发布,就此工程项目而言,以下正确的是:

单选题

164. 恢复时间目标( )和恢复点目标( )是信息系统灾难恢复中的重要概念,关于这两个值能否为零,正确的选项是()

单选题

163. 对信息安全事件的分级参考下列三个要素:信息系统的重要程度、系统损失和社会影响,依据信息系统的重要程度对信息进行划分,不属于正确划分级别的是:

单选题

162. 关于信息安全事件管理和应急响应,以下说法错误的是:

单选题

161. 在某次信息安全应急响应过程中,小王正在实施如下措施:消除或阻断攻击源,找到并消除系统的脆弱性/漏洞、修改安全策略,加强防范措施、格式化被感染而已程序的介质等,请问,按照应急响应方法,这些工作应处于以下哪个阶段()

单选题

160. 关于业务连续性计划( )以下说法最恰当的是:

单选题

159. 在风险管理中,残余风险是指实施了新的或增强的安全措施后还剩下的风险,关于残余风险,下面描述错误的是()

单选题

158. 信息安全管理体系( )的内部审核和管理审核是两项重要的管理活动,关于这两者,下面描述的错误是

单选题

157. 在信息安全管理的实施过程中,管理者的作用于信息安全管理体系能否成功实施非常重要,但是一下选项中不属于管理者应有职责的是()