53、计算机在接受指令后,由()指挥,从()采集数据,传送到()进行存储。( )

A. 输入设备、控制器、外存储器

B. 控制器、输入设备、内存储器

C. 内存储器、输入设备、控制器

D. 控制器、内存储器、输入设备

https://www.shititong.cn/cha-kan/shiti/0005f117-147c-75a0-c0f5-18fb755e8802.html

点击查看答案

125、我们要树立总体国家安全观。当前,我们处在信息时代,国家秘密信息涉及战略决策、外交、军事、资源等领域,关系到国家的安全和利益,( )是总体国家安全观的一个重要组成部分。

A. 国土安全

B. 人民安全

C. 科技安全

D. 信息安全

https://www.shititong.cn/cha-kan/shiti/0005f117-147c-cb90-c0f5-18fb755e8800.html

点击查看答案

4、下列选项中,不是数据保护方法的是( )

A. 数据压缩

B. 数据备份

C. 数据加密

D. 安装杀毒软件和防火墙

https://www.shititong.cn/cha-kan/shiti/0005f117-147c-3b08-c0f5-18fb755e8800.html

点击查看答案

25、下面关于递归说法正确的是( )

A. 函数间接调用自己不是递归

B. 递归出口和递归关系是递归函数编写的关键

C. 递归函数的嵌套调用次数没有限制

D. 递归函数的执行效率优于非递归函数

https://www.shititong.cn/cha-kan/shiti/0005f117-147c-5278-c0f5-18fb755e8801.html

点击查看答案

156、网络类型的划分标准有很多种,如果按照地理范围划分,从小到大可划分为( )

A. 城域网、局域网、广域网

B. 广域网、城域网、局域网

C. 局域网、城域网、广域网

D. 局域网、广域网、城域网

https://www.shititong.cn/cha-kan/shiti/0005f117-147c-eeb8-c0f5-18fb755e8802.html

点击查看答案

122、张大爷岁数大了,腿脚不利索,孩子们给他订制了一根神奇的手杖,张大爷一个人在家时,这手杖可以陪他聊天,还能听懂指令,控制家里电灯、电扇、空调等电器工作,甚至还能提醒张大爷到点吃药。这正是人工智能在( )领域的应用。

A. 智能制造

B. 智能家居

C. 智能教育

D. 智能医疗

https://www.shititong.cn/cha-kan/shiti/0005f117-147c-c7a8-c0f5-18fb755e8800.html

点击查看答案

108、下列信息存储方式中,最适合大量数据存储和分享的方式是( )

https://www.shititong.cn/cha-kan/shiti/0005f117-147c-b420-c0f5-18fb755e8802.html

点击查看答案

95、大数据改变了人们的思维,下列说法正确的是( )

A. 大数据要分析的是抽样数据

B. 更加注重事物的相关性

C. 强调对事物因果关系的探究

D. 不接受数据的混杂性

https://www.shititong.cn/cha-kan/shiti/0005f117-147c-a480-c0f5-18fb755e8803.html

点击查看答案

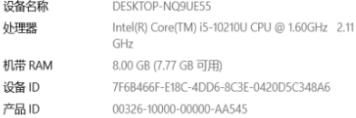

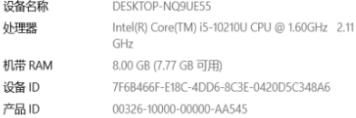

23、如下图所示,表示CPU主频的数据是( )

A. 8.00GB

B. i5-10210U

C. 2.11GHz

D. 1.6GHz

https://www.shititong.cn/cha-kan/shiti/0005f117-147c-4e90-c0f5-18fb755e8803.html

点击查看答案

38、下列选项中不是人工智能领域的关键技术的是( )

A. 机器学习、自然语言处理

B. 知识图谱、机器人技术

C. 人机交互、计算机视觉

D. 生物特征识别、云计算

https://www.shititong.cn/cha-kan/shiti/0005f117-147c-6600-c0f5-18fb755e8800.html

点击查看答案