18.信息系统安全保障评估概念和关系如图所示。信息系统安全保障评估,就是在信息系统所处的运行环境中对信息系统安全保障的具体工作和活动进行客观的评估。通过信息系统安全保障评估所搜集的(),向信息系统的所有相关方提供信息系统的()能够实现其安全保障策略,能够将其所面临的风险降低到其可接受的程度的主观信心。信息系统安全保障评估的评估对象是(),信息系统不仅包含了仅讨论技术的信息技术系统,还包括同信息系统所处的运行环境相关的人和管理等领域。信息系统安全保障是一个动态持续的过程,涉及信息系统整个(),因此信息系统安全保障的评估也应该提供一种()的信心。

答案解析

相关知识点:

信息保障评估,对象证据要点

相关题目

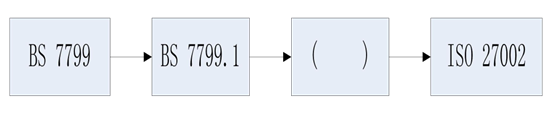

40.ISO27002【Informationtechnology-Securitytechniques0Codeofpraticeforinforeationsecuritymanagcacnt】是重要的信息安全管理标准之一,下图是关于其演进变化示意图,图中括号空白处应填写()

39.Windows文件系统权限管理访问控制列表【AccessControlList,ACL】机制,以下哪个说法是错误的:

38.设计信息系统安全保障方案时,以下哪个做法是错误的:

37.ISO9001-2000标准在制定、实施质量管理体系以及改进其有效性时采用过程方法,通过满足顾客要求增进顾客满意。下图是关于过程方法的示意图,图中括号空白处应填写()

36.以下关于Windows系统的账号存储管理机制【SecurityAccountsManager】的说法哪个是正确的:

35.张主任的计算机使用Windows7操作系统,他常登陆的用户名为zhang,张主任给他个人文件夹设置了权限为只有zhang这个用户有权访问这个目录,管理员在某次维护中无意将zhang这个用户删除了,随后又重新建了一个用户名为zhang,张主任使用zhang这个用户登录系统后,发现无法访问他原来的个人文件夹,原因是:

34.防火墙是网络信息系统建设中常采用的一类产品,它在内外网隔离方面的作用是()。

33.根据Bell-LaPedula模型安全策略,下图中写和读操作正确的是()

32.由于Internet的安全问题日益突出,基于TCP/IP协议,相关组织和专家在协议的不同层次设计了相应的安全通信协议,用来保障网络各层次的安全。其中,属于或依附于传输层的安全协议是()

31.某单位系统管理员对组织内核心资源的访问制定访问策略,针对每个用户指明能够访问的资源,对于不在指定资源列表中的对象不允许访问。该访问控制策略属于以下哪一种: