16.GB/T22080-2008《信息技术安全技术信息安全管理体系要求》指出,建立信息安全管理体系应参照PDCA模型进行,即信息安全管理体系应包括建立ISMS、实施和运行ISMS、监视和评审ISMS、保持和改进ISMS等过程,并在这些过程中应实施若干活动。请选出以下描述错误的选项()。

答案解析

相关知识点:

ISMS过程错,内审非改进时

相关题目

42.数据库的安全很复杂,往往需要考虑多种安全策略,才可以更好地保护数据库的安全。以下关于数据库常用的安全策略理解不正确的是:

41.自主访问控制模型【DAC】的访问控制关系可以用访问控制【ACL】来表示,该ACL利用在客体上附加一个主体明细表的方法来表示访问控制矩阵,通常使用由客体指向的链表来存储相关数据。下面选项中说法正确的是()

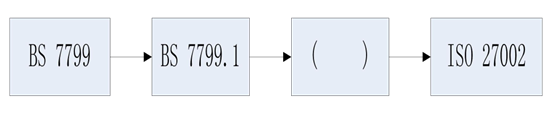

40.ISO27002【Informationtechnology-Securitytechniques0Codeofpraticeforinforeationsecuritymanagcacnt】是重要的信息安全管理标准之一,下图是关于其演进变化示意图,图中括号空白处应填写()

39.Windows文件系统权限管理访问控制列表【AccessControlList,ACL】机制,以下哪个说法是错误的:

38.设计信息系统安全保障方案时,以下哪个做法是错误的:

37.ISO9001-2000标准在制定、实施质量管理体系以及改进其有效性时采用过程方法,通过满足顾客要求增进顾客满意。下图是关于过程方法的示意图,图中括号空白处应填写()

36.以下关于Windows系统的账号存储管理机制【SecurityAccountsManager】的说法哪个是正确的:

35.张主任的计算机使用Windows7操作系统,他常登陆的用户名为zhang,张主任给他个人文件夹设置了权限为只有zhang这个用户有权访问这个目录,管理员在某次维护中无意将zhang这个用户删除了,随后又重新建了一个用户名为zhang,张主任使用zhang这个用户登录系统后,发现无法访问他原来的个人文件夹,原因是:

34.防火墙是网络信息系统建设中常采用的一类产品,它在内外网隔离方面的作用是()。

33.根据Bell-LaPedula模型安全策略,下图中写和读操作正确的是()